Lorsque l’installation d’un logiciel est bloquée, le système signale parfois l’application comme indésirable ou dangereuse, empêchant toute progression sur votre PC. Cette surveillance peut être frustrante pour les administrateurs et les testeurs qui maîtrisent l’origine des programmes. Le contrôle exercé par la protection intégrée influe directement sur la capacité à installer des utilitaires modifiant l’interface ou des pilotes.

Pour contourner ce frein, il est possible de procéder à une désactivation temporaire de la protection en temps réel, puis de réactiver la surveillance une fois l’installation validée. La manipulation se déroule via le centre de sécurité de Windows et reste réversible, à condition de suivre des étapes précises et prudentes. Les explications qui suivent détaillent méthodes, précautions et alternatives afin de limiter les risques.

Ce guide couvre les procédures sous Windows 10 et Windows 11, les réglages rapides et les méthodes plus profondes via stratégie ou registre. Des exemples concrets, une table récapitulative et des conseils pratiques accompagnent chaque étape pour sécuriser votre démarche. À la fin, vous disposerez d’une feuille de route pour gérer la désactivation en toute maîtrise.

🎯 En bref

Désactiver temporairement la protection en temps réel est possible pour installer un logiciel de confiance, mais il faut réactiver la défense ensuite.

- 🔒 Limitez la durée de la désactivation et utilisez une machine virtuelle ou un snapshot.

- ⚠️ Vérifiez les détections dans Menaces actuelles et choisissez Autoriser sur l’appareil si sûr.

- 🛠️ Pour une désactivation permanente, usez de stratégies locales, tâches planifiées et modifications du registre.

- ✅ Envisagez un antivirus tiers ou consultez des comparatifs avant de supprimer Defender.

Suivez les étapes détaillées et appliquez les bonnes pratiques pour maintenir la sécurité de votre PC.

Sécurité Windows : pourquoi désactiver Windows Defender temporairement

Sécurité Windows regroupe aujourd’hui l’antivirus et divers outils qui analysent en continu les fichiers et processus du système pour repérer les menaces. La base de signatures et les heuristiques identifient programmes malveillants ou PUA avant qu’ils ne s’installent, ce qui protège les utilisateurs. Toutefois, ce mécanisme peut générer des faux positifs et bloquer des utilitaires légitimes nécessaires à des tâches précises.

Dans certains contextes professionnels, l’administrateur doit parfois désactiver la protection en temps réel pour installer un pilote ou un composant de gestion critique sans être interrompu par des alertes. Sur une machine virtuelle ou un poste isolé, la désactivation temporaire permet d’effectuer des tests sans provoquer d’alertes intempestives sur l’ensemble du réseau. Il est recommandé de créer un snapshot avant toute manipulation risquée afin d’assurer un retour rapide à un état sain.

Si un antivirus tiers (comme Norton, Bitdefender ou un autre éditeur) est déjà installé, il remplace automatiquement la protection intégrée et prend le relais dans le centre de sécurité de Windows, rendant la désactivation native moins pertinente. Dans ce cas, il faudra explorer les paramètres du logiciel tiers pour suspendre la surveillance temporairement ou ajuster des exceptions. La documentation de l’éditeur tiers reste la source recommandée pour des étapes spécifiques et sûres.

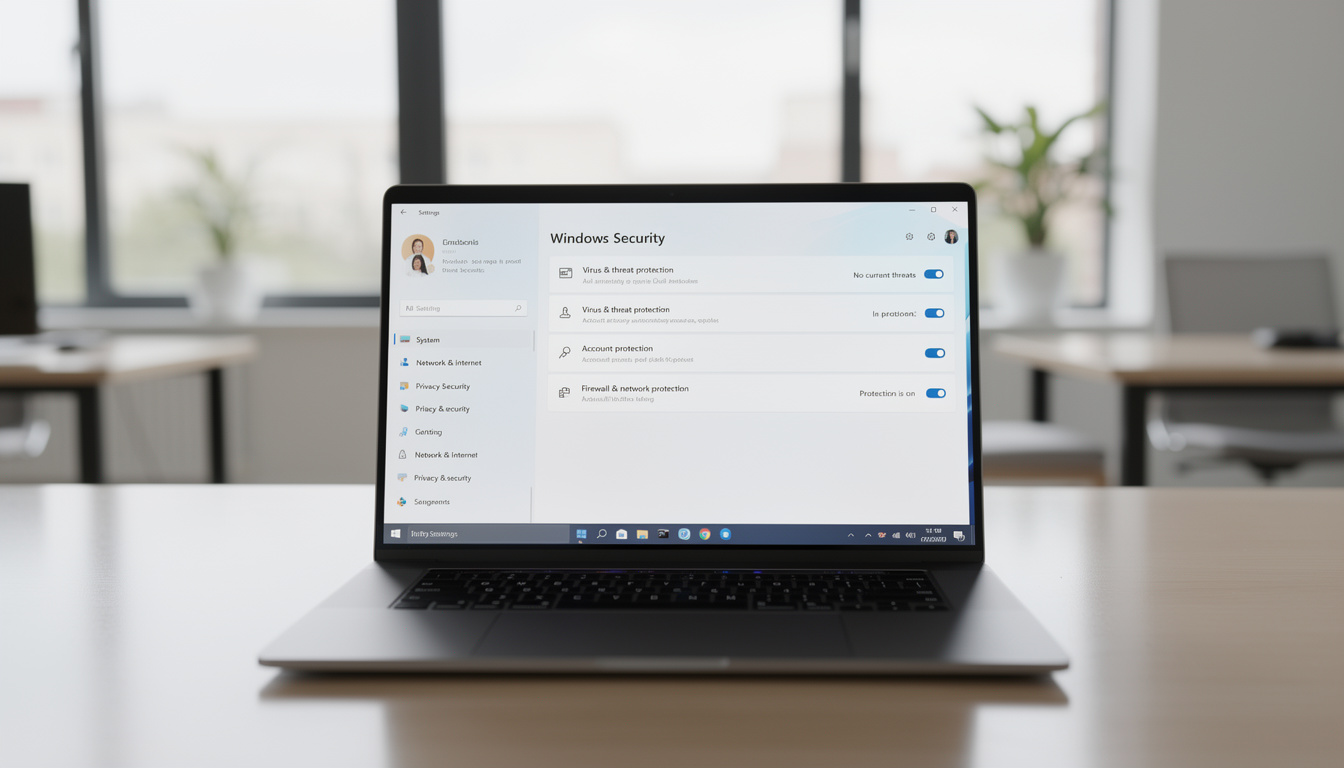

Désactivation temporaire sous Windows 10 et Windows 11 (protection en temps réel)

Pour désactiver temporairement sous Windows 10 ou Windows 11, commencez par ouvrir les paramètres système via la combinaison Win + I, ce qui vous conduira aux réglages du système. Dans les paramètres, sélectionnez Mise à jour et sécurité puis accédez à Sécurité Windows pour piloter tous les modules de protection depuis une interface centralisée. Cette navigation permet d’atteindre rapidement la section nécessaire sans chercher dans des menus dispersés.

Ouvrez la section Protection contre les virus et menaces puis cliquez sur Gérer les paramètres afin d’accéder à l’interrupteur de protection en temps réel qui empêche l’installation de certaines applications. Basculez l’interrupteur vers inactif et confirmez lorsque Windows affiche une alerte de sécurité pour valider votre choix. Cette étape doit rester brève : installez alors immédiatement le logiciel de confiance puis réactivez la protection pour restaurer la défense du système.

Sur certaines versions, la protection en temps réel se réactive automatiquement après redémarrage, limitant la fenêtre d’action de la désactivation temporaire et nécessitant un redémarrage réfléchi. Pour des tests robustes, utilisez une machine virtuelle, réalisez un snapshot avant toute manipulation et opérez dans un environnement isolé pour éviter des répercussions sur l’infrastructure. Le centre de sécurité reste le point central pour contrôler la surveillance et les paramètres de l’antivirus.

Autoriser un programme après réactivation de la protection

Après la réactivation de la protection en temps réel, Windows peut détecter le programme installé et afficher des notifications répétées concernant une menace potentielle ou un PUA, ce qui devient vite agaçant. Pour éviter ces alertes, lancez une analyse rapide dans la section Protection contre les virus et menaces afin que le système identifie précisément l’élément signalé. La détection apparaît ensuite dans Menaces actuelles et propose des mesures adaptées selon le niveau de risque.

Si vous avez pleine confiance dans l’application, sélectionnez Autoriser sur l’appareil afin que Windows cesse d’émettre des avertissements pour ce programme spécifique. Vous pouvez aussi placer l’élément en Quarantaine pour l’isoler temporairement et mener des analyses complémentaires avant toute décision finale. Enfin, la liste Menaces autorisées permet de revenir sur cette décision si des éléments nouveaux apparaissent ultérieurement.

Claire, administratrice d’un laboratoire de test, a désactivé brièvement la protection pour installer un utilitaire de diagnostic validé et a restauré la défense ensuite afin d’éviter des alertes incessantes. Après réactivation, elle a autorisé l’application et ajouté une exclusion ciblée pour les dossiers nécessaires aux tests, ce qui a stabilisé les postes de validation. Cette méthode illustre l’équilibre entre efficacité technique et sécurité opérationnelle pour des tâches maîtrisées.

Quiz : Sécurité et Windows Defender

Testez vos connaissances sur Windows Defender, les risques liés à sa désactivation et les bonnes pratiques.

- 📝 Checklist : sauvegarde, snapshot, désactivation, installation, réactivation.

- 🔍 Analyse : lancer une analyse rapide puis détaillée après l’installation.

- 🔐 Autorisation : utiliser ‘Autoriser sur l’appareil’ uniquement pour les sources sûres.

- 🧾 Documentation : consigner chaque exception et raison pour audit futur.

Désactiver Windows Defender définitivement via stratégie et registre (Windows 10/11)

La désactivation définitive peut être mise en œuvre via la stratégie locale en lançant gpedit.msc, méthode applicable sur les éditions Pro et Entreprise de Windows pour agir de façon centralisée. Avant toute action, désactivez la protection contre les falsifications dans les paramètres de Sécurité Windows, sinon les politiques risquent de ne pas s’appliquer. Il faut ensuite activer la stratégie nommée Désactiver l’antivirus Microsoft Defender pour informer le système de l’arrêt requis.

Pour assurer la persistance, désactivez aussi certaines tâches planifiées liées à Windows Defender dans le Planificateur de tâches, empêchant des relances automatiques inattendues. Redémarrez en mode sans échec via msconfig pour modifier les valeurs du Registre des services concernés, par exemple WinDefend et WdNisSvc. Modifiez la clé Start en attribuant la valeur 4 aux services ciblés, puis redémarrez normalement en vérifiant l’absence de démarrage automatique.

Depuis Windows 10 version 1903 et les itérations de Windows 11, la résistance de Defender est accrue et certaines méthodes GPO ne suffisent pas toujours, rendant la procédure plus complexe. Les manipulations avancées demandent prudence et sauvegardes préalables ; réalisez un snapshot ou une image complète avant toute modification persistante. Si vous préférez éviter ces risques, installez un antivirus tiers reconnu et consultez un panorama des antivirus français pour comparer les offres actuelles.

Bonnes pratiques, alternatives et réglages post-installation

Avant toute modification majeure, sauvegardez vos données et créez un snapshot si vous opérez sur une machine virtuelle ou sur un poste de test isolé, ce qui facilite la restauration en cas de problème. Privilégiez des alternatives reconnues si vous avez besoin d’une protection permanente au sein de votre parc informatique et évitez d’exposer trop longtemps les endpoints. Vous pouvez consulter des ressources en ligne, par exemple l’aperçu des applications sur Windows 11, pour mieux comprendre l’interface et les paramètres disponibles.

Après installation, créez des exclusions ciblées pour les fichiers ou dossiers validés afin d’éviter des blocages répétés dans le centre de sécurité, mais limitez ces exceptions au strict nécessaire. Documentez chaque exception et tenez un registre d’interventions afin de garantir la traçabilité des risques assumés par l’équipe. Dans des environnements partagés, centralisez les règles via outils de gestion ou stratégie de groupe pour maintenir une cohérence entre les postes.

Évaluez des suites antivirus complètes si vos besoins dépassent les capacités natives de Defender, et privilégiez les solutions offrant mises à jour fréquentes et support. Consultez les comparatifs et fiches techniques pour choisir une solution adaptée au contexte de production et aux contraintes réglementaires. Enfin, réactivez toujours la protection après une installation ou mettez en place une alternative immédiatement afin de préserver la sécurité globale de vos données et de votre réseau.

Risques comparés, tableau récapitulatif et recommandations pratiques

Désactiver Windows Defender expose le système à des risques accrus comme installations silencieuses de ransomwares, vols de données ou scripts backdoor, ce qui justifie une approche mesurée et tracée. Ces dangers obligent à limiter la durée de la désactivation temporaire et à utiliser des environnements isolés pour toute expérimentation technique, réduisant ainsi l’impact potentiel sur l’entreprise. En production, formalisez une procédure d’acceptation des risques et documentez chaque intervention pour revenir en arrière rapidement si nécessaire.

Le tableau ci-dessous compare trois approches : désactivation temporaire, désactivation permanente et recours à un antivirus tiers, en indiquant impact et recommandation pour chaque cas. Il aide à choisir la stratégie la plus adaptée selon le contexte d’utilisation, les contraintes opérationnelles et le niveau d’expertise de l’équipe en charge du parc. Avant toute modification du registre ou des politiques locales, référez-vous aux bonnes pratiques et procédez à des sauvegardes complètes.

La responsabilité incombant aux administrateurs implique d’assumer les conséquences des changements et de prévoir des plans de restauration. Utilisez des environnements de test, réalisez des snapshots et mettez en place une surveillance renforcée lors des périodes de désactivation. En suivant ces recommandations, la désactivation devient une opération maîtrisée et limitée, au service d’objectifs techniques précis.

| Approche 🚦 | Impact ⚠️ | Recommandation ✅ |

|---|---|---|

| Désactivation temporaire 🕒 | Risque modéré ⚠️ | Utiliser VM, snapshot et réactiver rapidement ✅ |

| Désactivation permanente 🔧 | Risque élevé 🔥 | Réservée aux cas maîtrisés, prévoir sauvegarde complète ✅ |

| Antivirus tiers 🛡️ | Protection continue ✔️ | Comparer solutions et configurer exclusions si nécessaire ✅ |