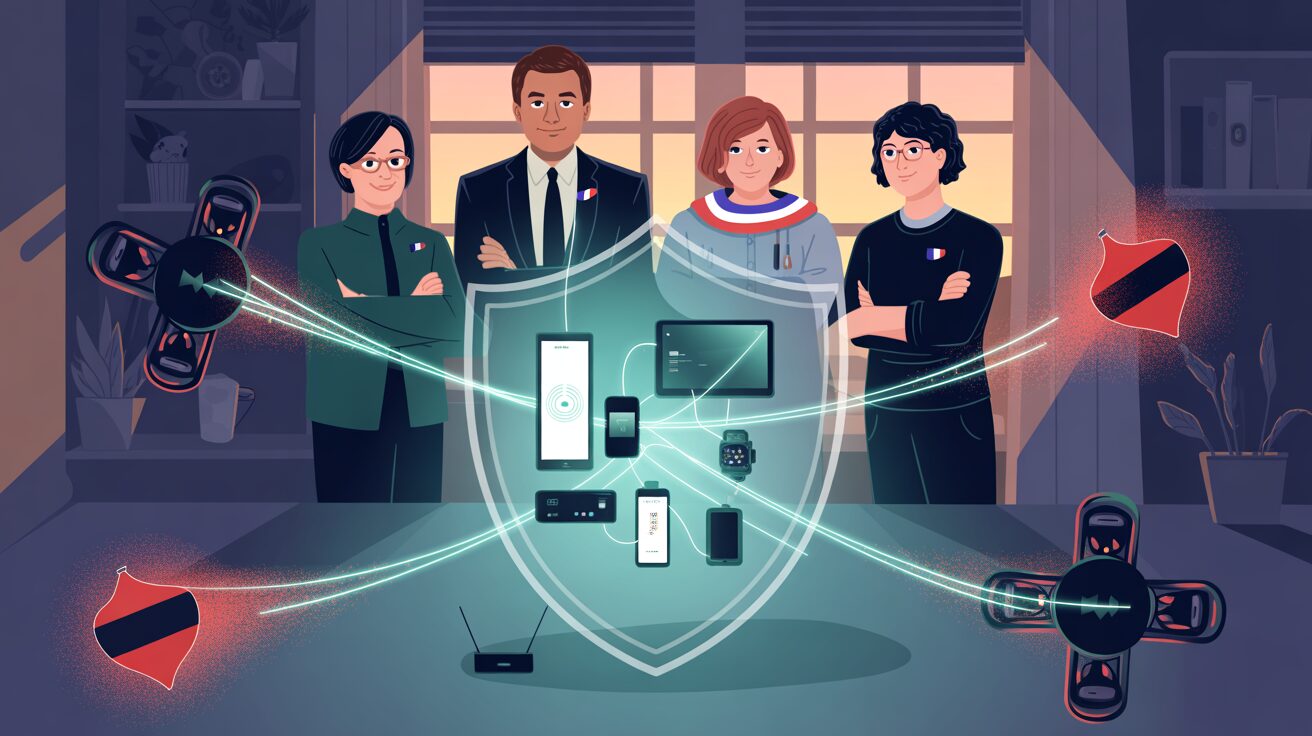

Votre tranquillité d’esprit vaut-elle le risque de se limiter au gratuit, ou est-il temps d’adopter un antivirus payant windows pour une défense impénétrable ? Au-delà du simple scan, nous démontrons comment ces solutions globales sécurisent votre identité et vos transactions contre les attaques sophistiquées. Découvrez quelle suite de sécurité offre le meilleur rapport protection-performance pour blinder vos appareils sans compromis.

Pourquoi un antivirus payant est plus qu’un simple antivirus

La fausse sécurité du « gratuit »

Soyons honnêtes sur les logiciels gratuits. Souvent, la version gratuite utilise le même moteur de détection que l’offre premium. Le blocage basique des malwares connus est donc techniquement identique.

Mais voici le piège agaçant. Vous subissez des pop-ups constants pour payer et un support client limité, voire inexistant. En cas de pépin technique grave, vous restez seul face à l’écran.

Le gratuit assure le service minimum. Pourtant, la sécurité actuelle exige bien plus qu’un simple bouclier contre les virus.

Au-delà de la détection : les suites de sécurité complètes

Opter pour un antivirus payant pour Windows, c’est choisir une véritable suite de sécurité, pas juste un logiciel. Votre protection globale inclut désormais pare-feu, VPN et gestionnaire de mots de passe pour tout verrouiller.

C’est ici que réside la vraie valeur ajoutée. Vous n’achetez pas un programme, mais une protection complète contre les ransomwares et le vol d’identité. Ça bloque les menaces bien en amont.

Ces outils fonctionnent ensemble sans alourdir le système. C’est bien plus fluide que d’installer cinq logiciels gratuits disparates.

Un investissement pour la tranquillité d’esprit numérique

Parlons franchement du prix. La plupart des suites solides coûtent entre 50 et 100 euros par an. Ce tarif varie évidemment selon le nombre d’appareils couverts et les options choisies.

Ne voyez pas ça comme une simple dépense, c’est un investissement nécessaire. Mettez ce prix en parallèle avec le coût exorbitant d’une attaque par ransomware ou d’une usurpation d’identité. C’est une assurance indispensable.

Pour quelques euros par mois, vous achetez une sérénité numérique qui n’a pas de prix. C’est le coût de la tranquillité absolue.

Microsoft Defender : l’option par défaut est-elle suffisante ?

Les vraies performances de Windows Defender

Soyons directs : Microsoft Defender n’est plus la passoire qu’il a pu être par le passé. Il faut reconnaître qu’il assure désormais une défense honorable.

Les chiffres appuient ce constat. Lors des tests rigoureux du laboratoire AV-TEST (octobre 2025), il a décroché le score parfait de 18/18, le hissant techniquement au niveau des meilleures solutions payantes en matière de détection brute.

Pour une protection de base contre les menaces directes, il fait donc un excellent travail. Mais le problème ne vient pas de ce qu’il fait, c’est plutôt ce qu’il ne fait pas.

Là où le bât blesse : les fonctionnalités manquantes

Voici la première faille majeure : l’absence d’un VPN intégré et illimité. C’est un manque flagrant qui laisse votre confidentialité totalement exposée dès que vous vous connectez sur des réseaux Wi-Fi publics.

La liste des absents continue avec des outils pourtant indispensables. Oubliez le contrôle parental avancé, le gestionnaire de mots de passe sécurisé ou la protection multi-appareils pour couvrir aussi vos Mac, Android et iOS.

- VPN intégré illimité pour sécuriser vos connexions.

- Gestionnaire de mots de passe avancé multi-plateformes.

- Contrôle parental sophistiqué pour la sécurité des enfants.

- Surveillance du Dark Web pour les fuites de données.

- Outils d’optimisation et de nettoyage du PC.

- Protection multi-appareils (Mac, Android, iOS) sous une seule licence.

Le risque de se contenter du minimum syndical

En tant qu’expert, je considère Defender comme un excellent « minimum syndical ». Cependant, les menaces actuelles comme le phishing ou le vol d’identité contournent souvent l’antivirus classique, là où un antivirus payant windows complet érige des barrières supplémentaires.

Se contenter de Defender, c’est accepter de laisser des portes ouvertes. C’est faire le pari risqué que vous ne serez jamais la cible d’une attaque plus sophistiquée.

Êtes-vous vraiment prêt à prendre ce pari avec vos données personnelles ?

Les fonctionnalités qui justifient vraiment de payer

Le vpn : votre bouclier pour la confidentialité en ligne

Un VPN n’est pas juste un gadget technique réservé aux experts en informatique. Il chiffre totalement votre connexion internet pour la rendre illisible aux pirates qui écoutent. C’est une protection capitale sur les réseaux Wi-Fi publics, comme dans les gares ou les cafés. Sans lui, vos données personnelles circulent dangereusement en clair.

Oubliez les versions gratuites qui brident souvent votre vitesse ou votre volume de données. Les suites payantes, comme Avira Prime ou Surfshark One, incluent généralement un VPN illimité très performant. Vous naviguez ainsi sans aucun ralentissement tout en restant anonyme. C’est une différence majeure face aux outils gratuits souvent inutilisables.

Protéger plus que votre pc : contrôle parental et multi-appareils

La sécurité familiale dépasse le simple blocage de virus informatiques sur l’ordinateur du salon. Un solide antivirus payant pour Windows offre un contrôle parental robuste pour filtrer le web. Vous gérez aussi le temps d’écran de vos enfants facilement. Windows Defender ne propose pas ces options de manière aussi poussée.

Voici un atout financier indéniable des solutions premium actuelles pour les foyers connectés. Une licence unique, chez Norton 360 Deluxe ou Avast Ultimate, assure une protection multi-appareils complète. Vous protégez votre PC Windows, le Mac et les smartphones familiaux. Tout le monde est couvert efficacement sans aucun surcoût.

Coffre-fort, mots de passe et surveillance de l’identité

Le gestionnaire de mots de passe intégré change vraiment la donne au quotidien. Il génère et stocke des clés complexes et uniques pour chaque site web que vous visitez. Vous n’avez plus jamais besoin de les mémoriser par cœur.

La protection va désormais bien au-delà de votre simple machine physique. Des outils comme le Dark Web Monitoring de Norton scannent les marchés noirs en permanence. Ils vous alertent immédiatement si vos identifiants personnels ont fuité lors d’un piratage. Vous pouvez réagir vite avant qu’il ne soit trop tard.

Enfin, le coffre-fort numérique verrouille vos documents les plus sensibles. C’est un espace chiffré sur le disque dur pour stocker vos fichiers financiers ou copies de passeports.

Le banc d’essai : les meilleures suites de sécurité pour Windows

Assez de théorie, passons à la pratique. Voici quelques poids lourds du marché et ce que j’en pense, sans langue de bois.

Bitdefender Total Security : la référence en performance

Bitdefender s’impose comme une valeur sûre, souvent citée comme l’une des meilleures solutions du marché actuel. Sa réputation de fiabilité n’est plus à faire, c’est un choix solide pour tout utilisateur.

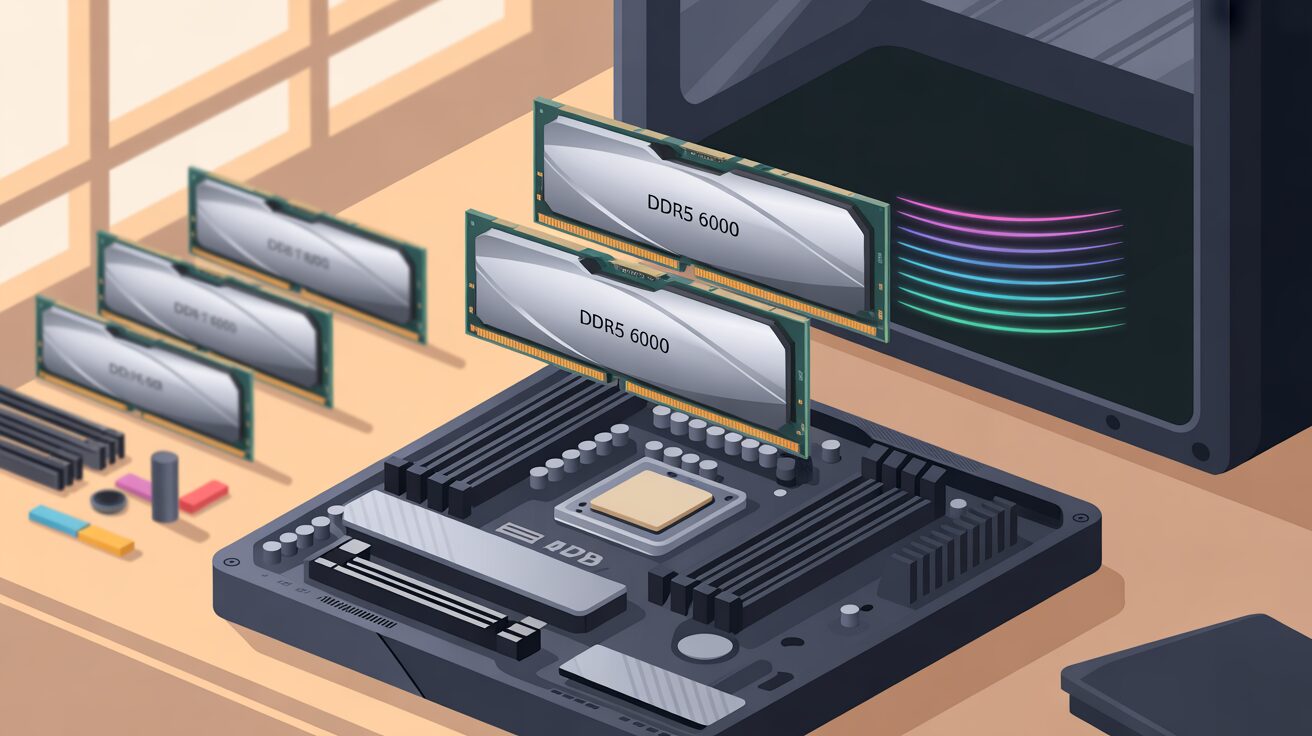

Son atout majeur est qu’il est réputé pour être efficace sans ralentir le système, ce qui est rare. La version Total Security inclut un VPN (limité), un gestionnaire de mots de passe et une protection multi-appareils.

Son bon score aux tests AV-TEST (6/5.5/6) confirme son excellent équilibre entre protection et performance au quotidien.

Norton 360 : la forteresse tout-en-un

Norton 360 se positionne comme le véritable « couteau suisse » de la sécurité informatique moderne. C’est la solution idéale pour ceux qui veulent une protection maximale avec un maximum de fonctionnalités intégrées.

Les extras font toute sa force, notamment dans les versions Deluxe et Advanced : vous profitez du Dark Web Monitoring, de la sauvegarde cloud, du contrôle parental et même une aide à la restauration d’identité.

Sa « Garantie 100% contre les virus » et son score parfait de 18/18 chez AV-TEST en font un choix extrêmement solide et rassurant pour sécuriser vos données.

Avast Ultimate et AVG Ultimate : les jumeaux efficaces

Sachez que Avast et AVG partagent la même technologie de détection, ce qui explique leurs performances similaires pour un antivirus payant Windows.

Le pack Avast Ultimate se distingue par ses outils additionnels pertinents. Il met en avant Cleanup Premium pour le nettoyage du PC, le VPN SecureLine et l’outil AntiTrack pour préserver votre confidentialité en ligne.

De son côté, AVG Ultimate inclut également un VPN et des outils d’optimisation via AVG TuneUp, avec une protection couvrant jusqu’à 10 appareils.

Les alternatives spécialisées et les nouveaux venus

Au-delà des trois grands noms que tout le monde connaît, d’autres solutions proposent des approches différentes qui méritent qu’on s’y attarde.

Surfshark One : quand le vpn devient le chef d’orchestre

Vous connaissez sans doute Surfshark pour son tunnel sécurisé, mais l’éditeur change la donne. Ici, le point de départ reste le VPN, un domaine où Surfshark est un expert reconnu. C’est une vision rafraîchissante.

Le pack One greffe à l’antivirus un VPN avec usages illimités pour une liberté totale. Vous profitez aussi d’un moteur de recherche privé et d’alertes instantanées en cas de fuite de données personnelles. Tout est centralisé pour simplifier votre protection.

C’est clairement une excellente option pour ceux qui priorisent la confidentialité. Vos traces disparaissent.

Avira Prime : la montée en gamme de l’expert allemand

Avira Prime représente la version ultime d’un des antivirus gratuits les plus respectés. C’est la version qui débloque tout le potentiel du moteur allemand pour votre machine. On passe vraiment à la vitesse supérieure.

Les avantages clés de Prime sautent aux yeux : le VPN en illimité et un bloqueur de trackers. L’outil gère aussi l’automatisation de toutes les fonctions de nettoyage et de mise à jour.

Avec son score parfait de 18/18 aux tests AV-TEST, il s’impose comme un choix de premier ordre. La fiabilité est totale.

Les champions des tests de performance

Le marché de l’antivirus payant windows est devenu extrêmement compétitif ces dernières années. De nombreux éditeurs atteignent désormais des niveaux de protection et de performance exceptionnels. Le choix devient un vrai luxe pour l’utilisateur.

Voici les autres élèves modèles ayant décroché le score parfait de 18/18 aux tests AV-TEST d’octobre 2025 pour montrer la compétitivité du marché :

- F-Secure Total pour sa légèreté exemplaire.

- Kaspersky Premium pour sa détection infaillible.

- McAfee Total Protection, rejoignant Avira, Norton et Microsoft Defender au sommet du classement.

Comment choisir et installer votre protection sans accroc

Avant de sortir la carte bleue pour un antivirus payant windows, faites l’inventaire complet du foyer. Combien de PC, de smartphones ou de tablettes se connectent réellement à votre Wi-Fi ? Ne négligez aucun écran, c’est la base pour ne pas payer pour rien.

Opter pour une licence multi-appareils est presque toujours plus économique que de prendre plusieurs abonnements séparés. C’est mathématique : protéger cinq machines d’un coup divise souvent la facture par deux chez des éditeurs comme Bitdefender ou Norton. C’est un critère de choix majeur pour votre portefeuille.

Pensez « écosystème familial » plutôt que juste « protection du PC ». Votre sécurité dépend du maillon le plus faible du réseau.

Définir vos besoins réels : un ou plusieurs appareils ?

Pas de panique pour la cohabitation technique sur votre système. Rassurez-vous, l’installation d’un antivirus tiers désactive automatiquement les modules correspondants de Microsoft Defender dans 99% des cas. Windows gère cette transition tout seul pour éviter la cacophonie logicielle.

Mais attention, ne tentez jamais de forcer deux antivirus à tourner en même temps. Avoir deux protections en temps réel ou deux pare-feu actifs simultanément peut provoquer des ralentissements importants et des blocages inattendus. Vous risquez de figer votre machine en croyant bien faire.

Mon conseil : allez toujours vérifier dans le centre de sécurité Windows que le nouvel antivirus est bien reconnu.

Profiter des essais et faire le bon choix final

Ne signez pas de chèque en blanc. Presque tous les éditeurs proposent des périodes d’essai gratuites, souvent de 30 jours. C’est le meilleur moyen de tester l’interface et l’impact sur son propre PC avant de s’engager.

- Évaluez le nombre d’appareils exacts à protéger (PC, Mac, mobile) pour calibrer la licence.

- Listez les fonctions annexes qui vous sont vraiment utiles (VPN illimité, contrôle parental…).

- Profitez d’une période d’essai pour tester concrètement l’impact sur les performances.

- Vérifiez que Microsoft Defender se désactive bien après l’installation pour éviter les conflits.

Au final, opter pour une suite de sécurité payante dépasse la simple chasse aux virus : c’est un investissement pour votre tranquillité d’esprit. Si Microsoft Defender assure l’essentiel, les fonctionnalités avancées comme le VPN ou la protection d’identité justifient le coût. Profitez des périodes d’essai pour sécuriser efficacement votre vie numérique.

![Utiliser un VPN : sécurité et astuces [Indispensable]](https://www.cyberseven.fr/wp-content/uploads/2026/01/1768910330271-3sq4z.jpg)