Pourquoi votre périphérique audio reste-t-il muet ou instable alors que vous souhaitez simplement profiter de votre musique sans la moindre contrainte technique ? Ce guide de dépannage avancé vous accompagne pas à pas pour configurer votre casque bluetooth ubuntu 24.04 et corriger les erreurs fréquentes liées au nouveau serveur PipeWire. Vous découvrirez ici les manipulations exactes pour forcer la détection du matériel, activer les codecs haute fidélité souvent inaccessibles par défaut et éliminer définitivement les frustrations liées aux coupures sonores aléatoires.

Préparer le terrain avant la bataille du bluetooth

Pourquoi une mise à jour système n’est pas une option

Ignorer les mises à jour sous Linux, c’est littéralement inviter les problèmes chez soi. Les correctifs critiques pour le bluetooth et les ajustements indispensables pour PipeWire débarquent justement par ce canal.

Avant de toucher à quoi que ce soit, ouvrez un terminal et lancez sudo apt update suivi de sudo apt upgrade. C’est le réflexe de survie absolu.

Sous Ubuntu 24.04, le support matériel bouge encore beaucoup. Une simple mise à jour fait souvent la différence entre un périphérique audio fonctionnel et un silence frustrant. Ce n’est pas du zèle technique, c’est une nécessité vitale.

Vérifier que votre machine a bien le bluetooth (et qu’il est reconnu)

Ne partez pas du principe que votre ordinateur possède le bluetooth juste parce qu’il est récent. C’est particulièrement vrai pour les tours de bureau qui exigent souvent un adaptateur physique spécifique.

La méthode la plus rapide reste de vérifier les paramètres système. Si l’onglet ou l’icône Bluetooth est invisible, c’est généralement un très mauvais présage pour la suite.

Pour en avoir le cœur net, la commande lsusb agit comme un détecteur de mensonges. Elle liste tout ce qui est connecté en USB, y compris les modules internes. C’est votre diagnostic de premier niveau fiable.

Identifier votre adaptateur bluetooth : la commande lsusb

Lancez lsusb dans votre terminal et scrutinisez les lignes. Vous cherchez des mentions spécifiques comme « Bluetooth », ou des fabricants de puces tels que « Intel Corp. », « Broadcom » ou « Realtek ».

Si vous voyez une ligne correspondant à votre adaptateur, respirez. Cela confirme que le matériel est physiquement détecté par le noyau Linux.

En revanche, si rien n’apparaît, le problème est matériel. Adaptateur défectueux, mal connecté en interne ou dongle de mauvaise qualité : c’est un point de non-retour qui ne se réglera pas par logiciel.

Les dépendances : faut-il installer quelque chose en plus ?

Rassurez-vous, Ubuntu 24.04 est une distribution moderne et complète. La pile logicielle nécessaire, incluant les paquets essentiels comme bluez, est déjà installée par défaut pour gérer une connexion basique sans effort.

Pourtant, l’outil pavucontrol reste une arme redoutable pour gérer finement les profils audio. Même avec l’arrivée de PipeWire, cette interface graphique sauve souvent la mise lors des réglages.

Installez cette boîte à outils indispensable avec la commande sudo apt install pavucontrol. Vous me remercierez plus tard quand vous voudrez ajuster les entrées et sorties.

Un mot sur PulseAudio vs. PipeWire sur Ubuntu 24.04

Il faut comprendre que PulseAudio appartient au passé. Le nouveau shérif en ville sur Ubuntu 24.04 s’appelle PipeWire. C’est un changement d’architecture majeur qui explique pourquoi certaines vieilles astuces ne fonctionnent plus.

Théoriquement, PipeWire gère bien mieux le bluetooth et le basculement entre les profils audio haute fidélité. Dans la pratique, il possède encore ses propres petites bizarreries de jeunesse.

Méfiez-vous des tutoriels datés qui ne jurent que par PulseAudio. Sur cette version 24.04, vous devez penser « PipeWire » en priorité, même si les outils de compatibilité « pulse » fonctionnent encore.

Le cas des dongles bluetooth externes

Si vous êtes sur une tour sans puce intégrée, le dongle USB reste la solution de facilité. Mais attention, sur le marché des adaptateurs, tous les modèles ne se valent absolument pas.

Privilégiez toujours les dongles équipés de puces reconnues comme celles d’Intel ou les fameuses Cambridge Silicon Radio (CSR). Elles offrent un support natif bien supérieur sous Linux.

Fuyez comme la peste les dongles « no-name » à quelques euros. Ils sont la cause numéro un des déconnexions aléatoires et des cauchemars de pilotes insolubles. Ce n’est vraiment pas le bon endroit pour faire des économies.

La connexion simple et rapide : le chemin idéal (via l’interface graphique)

Maintenant que le système est prêt, passons à ce qui devrait être la partie la plus simple : la connexion elle-même. Voici comment ça se passe quand tout va bien.

Activer le bluetooth depuis les paramètres de Gnome

Allez chercher ce petit coin supérieur droit de votre écran et cliquez sur l’icône de l’engrenage. C’est votre centre de contrôle pour tout gérer. Vous accéderez instantanément aux réglages système.

Repérez l’onglet « Bluetooth » situé dans la colonne de gauche. Un simple interrupteur suffit pour réveiller la bête, alors activez-le.

Si cet interrupteur reste grisé ou totalement absent, inutile de forcer. Cela indique que votre système ignore l’existence de votre adaptateur matériel. Faites demi-tour vers les étapes de vérification matérielle, car on ne peut pas activer ce qui n’existe pas.

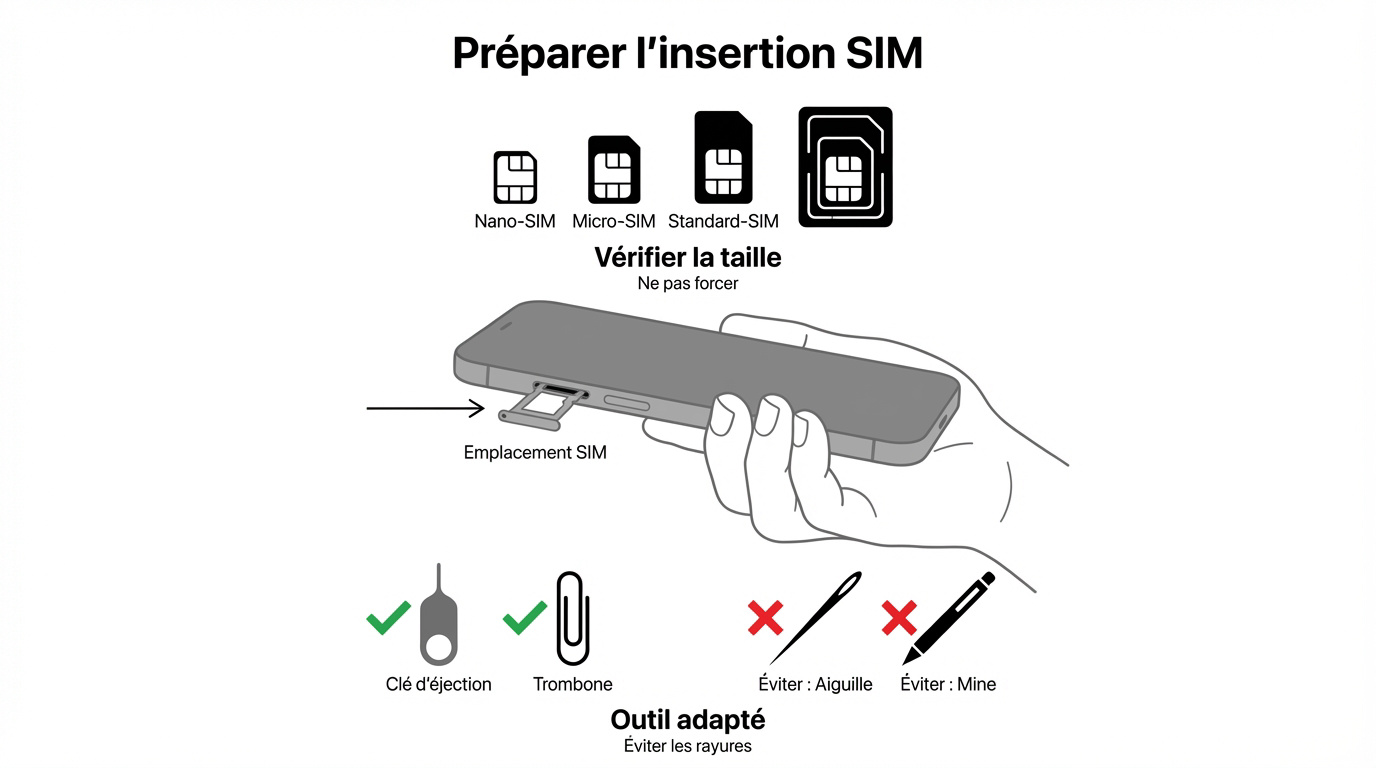

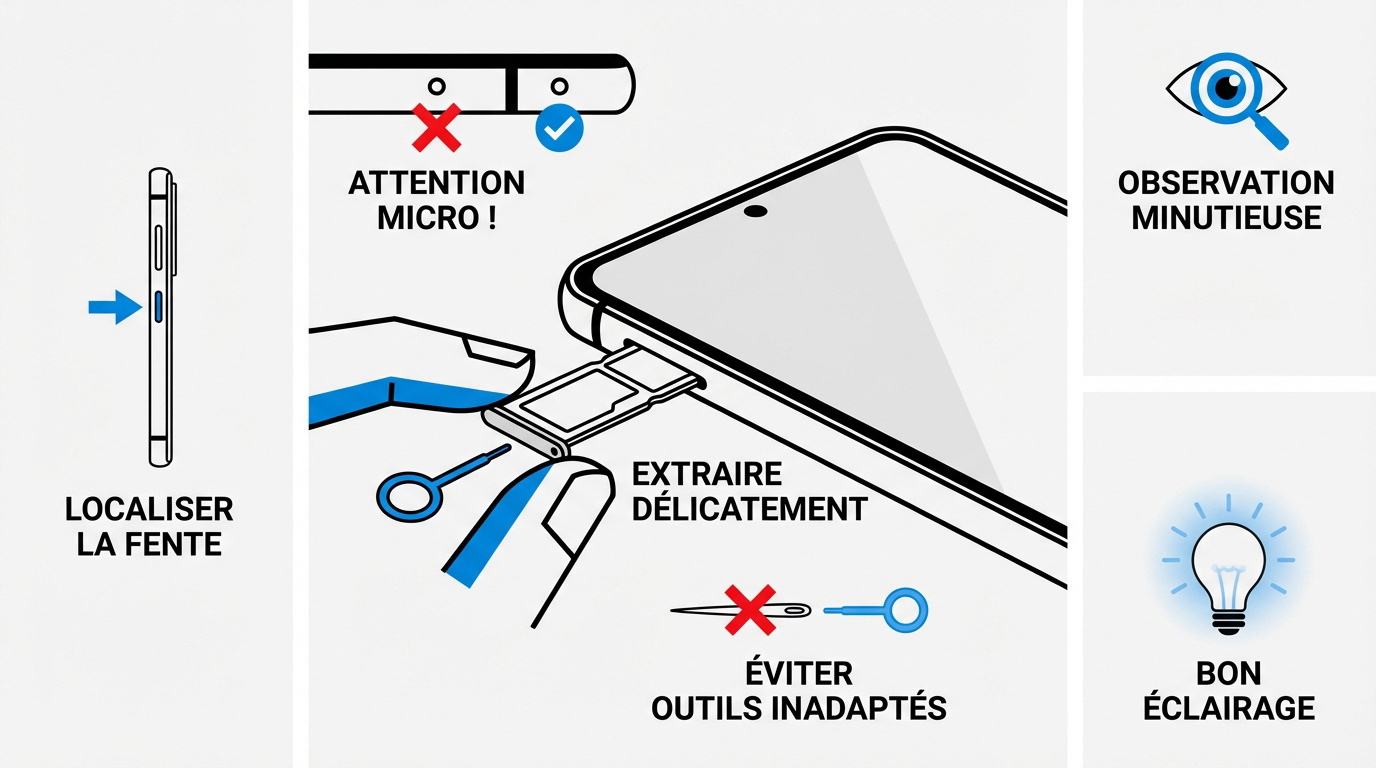

Mettre votre casque en mode appairage : la seule étape qui dépend de vous

Voici le moment où 90 % des gens se plantent : votre casque doit être « découvrable ». Ubuntu ne peut rien faire si votre périphérique reste muet. C’est une action manuelle indispensable.

En général, maintenez le bouton d’alimentation enfoncé jusqu’à voir une LED s’affoler en bleu et rouge. C’est le signal universel qu’il est prêt à discuter.

Un doute ? Consultez le manuel spécifique de votre modèle. Perdre trente secondes à lire la notice vous épargnera une demi-heure de frustration inutile devant un écran vide. C’est la seule variable que l’OS ne contrôle pas vraiment.

Lancer la recherche et sélectionner votre appareil

Revenez sur votre interface casque bluetooth ubuntu 24.04 et laissez le scan opérer. Parfois, il faut cliquer sur « Ajouter un appareil », mais souvent, la détection est automatique. Soyez juste un peu patient.

Le nom de votre précieux casque devrait enfin surgir dans la liste des périphériques. Cliquez simplement dessus pour lancer la procédure de connexion immédiate.

Attention aux faux amis si vous vivez dans un immeuble bondé. Assurez-vous de sélectionner le bon appareil et pas la télé connectée du voisin. Le nom exact est souvent inscrit au dos de la boîte d’origine.

Confirmer l’appairage : le code pin est-il encore d’actualité ?

Oubliez les vieux réflexes, car la plupart des casques modernes utilisent le protocole « Secure Simple Pairing ». Aucune demande de code PIN ne viendra vous ralentir ici. La connexion se valide désormais en un seul clic rapide.

Si vous utilisez un matériel plus ancien, une fenêtre peut surgir. Les codes par défaut restent invariablement « 0000 » ou « 1234 » dans la majorité des cas de figure.

C’est une étape en voie d’extinction, je vous l’accorde. Mais c’est toujours bon à savoir pour dépanner du vieux matos.

Vérifier la connexion : l’icône qui change tout

Une fois l’opération réussie, le statut change radicalement dans vos paramètres. La mention « Connecté » s’affiche fièrement à côté de votre périphérique. Une petite icône de casque peut même apparaître.

Jetez un œil au menu système en haut à droite pour confirmer. L’icône bluetooth s’active et affiche souvent le niveau de batterie restant.

Attention, voir « Connecté » ne signifie pas encore que la musique va jaillir dans vos oreilles. Cela confirme juste que le pont numérique est établi entre les deux. La prochaine étape est de router le son.

Sélectionner le casque comme sortie audio par défaut

Foncez dans « Paramètres » puis cliquez sur la section « Son ». Dans la zone critique nommée « Sortie », votre casque doit désormais figurer clairement dans la liste des « Périphériques de sortie ». C’est là que tout se joue pour l’audio.

Sélectionnez-le manuellement pour éviter toute mauvaise surprise technique. Même si Ubuntu 24.04 est assez intelligent pour le faire automatiquement, la confiance n’exclut pas le contrôle. Vérifiez toujours.

Lancez une vidéo YouTube ou un fichier local pour tester le résultat. Si le son arrive bien, bravo, mission accomplie. Sinon, les vrais ennuis commencent.

Premier obstacle : « mon casque n’apparaît pas ou ne se connecte pas »

Le chemin idéal est rarement celui qu’on emprunte. Si votre casque refuse obstinément de se montrer ou de se connecter, voici les premières actions de dépannage, du plus simple au plus technique.

Le grand classique : redémarrer le service bluetooth

Le service qui gère le bluetooth peut parfois se bloquer sans raison apparente. C’est un problème technique courant que je rencontre souvent, surtout après une simple sortie de veille de l’ordinateur.

Pour régler ça, tapez cette commande magique dans un terminal : sudo systemctl restart bluetooth.

Aucune sortie textuelle n’est attendue après validation, c’est normal. Après avoir exécuté la commande, retournez simplement dans les paramètres et réessayez l’appairage de votre casque bluetooth ubuntu 24.04. C’est la solution à 50% des problèmes de connexion.

Forcer une nouvelle recherche : la patience est une vertu

Parfois, le scan initial du système est bien trop rapide. Votre casque n’a tout simplement pas eu le temps de répondre au signal. Il faut donc impérativement forcer une nouvelle recherche.

La méthode est simple : désactivez et réactivez le bluetooth directement dans les paramètres. Cela force le système à lancer un nouveau cycle de découverte.

Je vous conseille de le faire plusieurs fois d’affilée. Assurez-vous aussi que le casque est toujours en mode appairage actif. Le timing précis entre les deux actions peut parfois être la clé du succès.

Supprimer un ancien appairage pour repartir de zéro

Si le casque a déjà été connecté mais refuse obstinément de se reconnecter, l’appairage est sans doute corrompu. La meilleure solution dans ce cas est de tout supprimer et de recommencer proprement.

Allez dans les paramètres bluetooth pour trouver l’appareil dans la liste. Cliquez simplement dessus et choisissez l’option « « Supprimer l’appareil » ou « Oublier » pour effacer sa trace.

Conseiller de faire de même sur le téléphone ou tout autre appareil auquel le casque a été connecté. Puis, relancer la procédure d’appairage.

Le problème du double démarrage (dual boot) avec Windows

Ce problème très spécifique touche beaucoup d’utilisateurs en dual boot. Si vous appariez le casque sur Windows puis sur Ubuntu, les clés de connexion entrent en conflit car l’adaptateur matériel est le même.

La conséquence est immédiate : le casque fonctionne sur le dernier OS où il a été apparié mais pas sur l’autre. C’est une situation extrêmement frustrant au quotidien.

La solution est complexe et implique de copier les clés d’appairage de Windows vers Ubuntu. C’est un sujet avancé qui sera détaillé plus tard.

Vérifier les blocages logiciels : rfkill à la rescousse

Laissez-moi vous présenter rfkill, un outil en ligne de commande qui gère les interrupteurs radio comme le Wi-Fi ou le Bluetooth. Parfois, un blocage logiciel invisible est en place.

Lancez la commande rfkill list dans votre terminal. Regardez si vous voyez les mentions « « Soft blocked: yes » et « Hard blocked: yes ».

Si un « soft block » est présent, la commande sudo rfkill unblock bluetooth peut le lever instantanément. Si c’est un « hard block », c’est un interrupteur physique sur l’ordinateur portable qu’il faut trouver.

Quand le redémarrage complet de la machine s’impose

En dernier recours, si rien ne fonctionne malgré vos efforts, un bon vieux redémarrage complet peut résoudre bien des maux. Pas une simple mise en veille mais un vrai « shutdown » puis « power on ».

Cela réinitialise totalement l’état du matériel et recharge les pilotes proprement. C’est la version informatique de la méthode universelle « débrancher et rebrancher ».

Si même après un redémarrage le problème persiste, le souci est plus profond. Il faut passer aux diagnostics avancés.

Dompter le son : profils audio, qualité médiocre et micro muet

Le casque est connecté, mais le son est digne d’un téléphone des années 90, ou le micro ne marche pas. C’est le problème le plus courant, et tout tourne autour des ‘‘profils’ bluetooth.

Le son est horrible : bienvenue dans le conflit des profils A2DP vs HSP/HFP

Vous lancez votre playlist favorite et c’est la douche froide : le son est plat, métallique, sans aucune basse. Ce n’est pas votre casque qui déraille, c’est Ubuntu qui a choisi le mauvais profil, probablement le fameux HSP/HFP (Headset Profile).

Ce mode est spécifiquement taillé pour les appels téléphoniques. Il active le micro, certes, mais il compresse l’audio à l’extrême pour économiser la bande passante disponible.

Pour retrouver une écoute digne de ce nom, il faut impérativement basculer sur le profil A2DP (Advanced Audio Distribution Profile). C’est la seule option viable pour la musique.

Comprendre les profils : la qualité contre la communication

Voyez ces profils comme des interrupteurs exclusifs. Le protocole Bluetooth actuel ne permet pas d’avoir le beurre et l’argent du beurre : c’est soit la haute fidélité, soit le micro actif.

Voici comment différencier ces deux modes pour ne plus jamais vous faire piéger :

- Profil A2DP (Advanced Audio Distribution Profile) : Le standard pour la musique. Il offre un son stéréo riche, mais coupe le micro.

- Profil HSP/HFP (Headset Profile / Hands-Free Profile) : Indispensable pour les appels. Le son devient mono et « téléphonique » car le micro est ouvert.

- Le problème : Ubuntu bascule parfois sur HSP/HFP sans prévenir, ou reste bloqué dessus après une réunion.

Forcer le profil haute-fidélité (A2DP) avec pavucontrol

C’est là que l’outil pavucontrol devient votre meilleur allié. Si vous ne l’avez pas, installez-le et lancez-le depuis votre terminal ou via le menu des applications pour reprendre la main.

Allez directement dans l’onglet « Configuration ». Vous y verrez votre casque bluetooth ubuntu 24.04 listé avec un menu déroulant juste à côté.

Cliquez et sélectionnez impérativement « High Fidelity Playback (A2DP Sink) ». Oubliez les options HSP ou HFP pour l’instant. Le changement est immédiat : la richesse sonore revient instantanément dans vos oreilles.

Mon micro ne fonctionne pas : basculer sur le profil HSP/HFP

Situation inverse : une réunion Zoom commence et personne ne vous entend. Ici, la priorité change. Vous devez sacrifier la qualité audio pour activer l’entrée voix.

La méthode reste identique dans pavucontrol. Cette fois, dans le menu déroulant, choisissez l’option « Headset Head Unit (HSP/HFP) ».

Filez ensuite dans l’onglet « Périphériques d’entrée » pour vérifier que le micro du casque est bien la source active. Le son entrant sera médiocre, c’est normal, mais vos collègues vous entendront enfin.

Le basculement automatique : le rêve et la réalité de PipeWire

En théorie, le serveur audio moderne PipeWire est censé gérer cette gymnastique tout seul. Dès qu’une application réclame le micro, il devrait basculer en HSP/HFP, puis revenir en A2DP une fois l’appel terminé.

Mais entre la théorie et la pratique, il y a un monde. Souvent, le système reste « collé » en mode téléphonique bas de gamme même après avoir raccroché.

C’est une limitation frustrante de l’audio sous Linux aujourd’hui. Malgré les mises à jour, l’intervention manuelle reste souvent la seule solution fiable.

Un script pour switcher de profil en un clic ?

Si vous en avez assez de cliquer dans les menus dix fois par jour, l’automatisation est possible. Cela demande de mettre les mains dans le cambouis via le terminal.

Tout repose sur la commande pactl. C’est le moteur en ligne de commande qui pilote le serveur audio, exactement comme le fait l’interface graphique.

Les experts créent de petits scripts shell pour forcer le mode A2DP ou HSP/HFP, qu’ils lient ensuite à des raccourcis clavier. C’est une solution radicale, mais terriblement efficace pour contourner ces bugs récurrents.

PipeWire, le nouveau shérif en ville : dépannage spécifique à Ubuntu 24.04

On a effleuré le sujet, mais il est temps de s’y attaquer de front. Sur Ubuntu 24.04, la plupart des problèmes audio complexes sont liés à PipeWire. Comprendre son fonctionnement est la clé.

PipeWire, c’est quoi et pourquoi ça change la donne pour le bluetooth ?

Oubliez le vieux PulseAudio. PipeWire est le nouveau standard qui bouscule tout. C’est un serveur multimédia moderne conçu pour unifier la gestion audio et vidéo sous Linux, remplaçant un enchevêtrement de systèmes obsolètes comme JACK.

Pour votre casque bluetooth ubuntu 24.04, c’est lui le patron. Son ambition ? Gérer nativement les codecs modernes et le basculement de profil. Il négocie directement avec votre matériel.

Le souci, c’est sa jeunesse relative. Quand ça coince, les réflexes de l’ère PulseAudio ne fonctionnent plus. Il faut penser différemment.

Vérifier que PipeWire gère bien votre session audio

Vous doutez que ce nouveau moteur soit aux commandes ? Une simple ligne de commande peut confirmer qui pilote réellement votre son. Pas besoin d’être un ingénieur pour vérifier.

Tapez pactl info dans votre terminal et cherchez la ligne « Nom du serveur ». Elle doit impérativement contenir la mention « PipeWire » entre parenthèses.

Si vous voyez uniquement « PulseAudio », c’est qu’un conflit persiste ou que votre configuration est anormale. Sur une installation fraîche d’Ubuntu 24.04, cette situation ne devrait théoriquement jamais arriver.

Les commandes de base pour inspecter PipeWire

Voici quelques outils de diagnostic en ligne de commande pour voir ce qui se trame réellement sous le capot de votre système.

Considérez cette liste comme votre trousse de premiers secours pour le débogage audio.

pw-top : Affiche en temps réel l’utilisation des ressources par les différents flux audio et périphériques. Utile pour voir si le casque est « actif ».pw-dump : Crache un énorme fichier JSON avec l’état complet. Intimidant, mais contient toutes les informations sur les périphériques et leurs propriétés.pactl list sinks : Liste toutes les « sorties » audio disponibles, y compris votre casque bluetooth, avec des détails sur le profil et le codec utilisé.

Redémarrer les services PipeWire sans tout casser

Parfois, comme pour le service bluetooth, un simple redémarrage de PipeWire peut débloquer la situation. Mais attention, la manœuvre est plus délicate qu’il n’y paraît.

Exécutez cette commande en tant qu’utilisateur simple, jamais en sudo : systemctl --user restart pipewire pipewire-pulse.

Soyez prévenu : cela coupera net tout le son pendant quelques secondes. Vos applications audio devront être relancées manuellement. C’est une mesure bien plus radicale que de simplement relancer le service bluetooth.

Le cas des fichiers de configuration : quand il faut mettre les mains dans le cambouis

Pour des problèmes très spécifiques, il peut être nécessaire de modifier les fichiers de configuration de PipeWire. C’est un territoire d’expert, alors ne touchez à rien si vous n’êtes pas sûr de votre coup.

Les fichiers par défaut dorment dans /usr/share/pipewire/. Copiez-les vers ~/.config/pipewire/ pour les modifier sans risquer de briser le système global.

Un exemple concret ? On peut y forcer certaines règles strictes, comme désactiver complètement le profil HSP/HFP pour un casque donné.

WirePlumber : le gestionnaire de session qui peut vous sauver (ou vous couler)

WirePlumber est le véritable cerveau qui prend les décisions pour PipeWire. C’est lui, et personne d’autre, qui décide de basculer les profils ou de router le son vers votre périphérique.

Quand le basculement automatique échoue lamentablement, c’est souvent la faute de WirePlumber. Ses règles par défaut ne sont pas toujours parfaites pour tous les matériels.

Les utilisateurs avancés peuvent écrire leurs propres scripts en Lua pour personnaliser le comportement de WirePlumber. C’est le niveau ultime de contrôle pour votre audio.

À la poursuite du son parfait : activer les codecs haute-résolution (LDAC, aptX)

Avoir un son correct, c’est bien. Avoir le meilleur son possible, c’est mieux. Si votre casque est compatible, il est possible d’activer des codecs de bien meilleure qualité que le standard.

Vos écouteurs sont compatibles LDAC/aptX, mais Ubuntu l’est-il ?

La plupart des utilisateurs se contentent d’un son médiocre sans le savoir. Les acronymes LDAC, aptX et aptX HD désignent des méthodes de compression audio bien supérieures au codec SBC standard, offrant un débit binaire qui écrase la concurrence.

La bonne nouvelle, c’est que la gestion audio a changé : grâce à l’architecture moderne de PipeWire, le support de ces codecs est bien meilleur sur Ubuntu 24.04 que par le passé.

Mais il y a un « mais » frustrant : le support n’est pas toujours activé par défaut. Il faut parfois installer des paquets supplémentaires et vérifier manuellement que tout est bien en place pour que la magie opère.

Vérifier le codec actuellement utilisé pour votre casque

Comment savoir si vous écoutez en SBC basique ou en LDAC glorieux ? Il n’y a pas d’indicateur évident dans l’interface de base, ce qui laisse beaucoup d’audiophiles dans le flou total.

La méthode la plus fiable est d’utiliser la commande pactl list sinks dans votre terminal. Il faut chercher la section correspondant à votre casque et repérer la ligne spécifique « bluetooth.codec ».

Alternativement, si vous préférez une interface graphique, installez pavucontrol. Dans l’onglet « Configuration », le profil A2DP peut parfois lister le codec utilisé (ex: « A2DP Sink, Codec: aptX_HD »). C’est un bon indicateur visuel.

Installer les paquets manquants pour le support des codecs avancés

Si votre casque bluetooth ubuntu 24.04 reste bloqué sur des formats basiques, c’est probablement qu’il manque une librairie. Sous PipeWire, la gestion est centralisée, mais des plugins spécifiques peuvent être nécessaires pour débloquer les formats propriétaires.

Sachez que la plupart des codecs (SBC, AAC, aptX, LDAC) sont gérés par le plugin `libspa-bluetooth` de PipeWire, qui devrait théoriquement être installé par défaut sur votre système.

Vérifiez tout de même que le paquet `libspa-0.2-bluetooth` est bien présent avec la commande `apt policy`. C’est rarement la source du problème, mais ça vaut le coup de vérifier.

Comment forcer l’utilisation d’un codec spécifique

Normalement, PipeWire négocie le meilleur codec commun entre le casque et l’ordinateur. Mais on peut vouloir forcer un choix pour éviter que le système ne bascule sur une qualité inférieure pour économiser de la bande passante.

Cela se passe dans les fichiers de configuration de WirePlumber (le gestionnaire de session par défaut). Il faut créer ou éditer un fichier dans `~/.config/wireplumber/wireplumber.conf.d/10-bt.conf` pour définir vos règles.

On peut y définir une liste de codecs prioritaires via les propriétés `bluez5.codecs`. Par exemple, forcer LDAC en premier, puis aptX HD, etc. C’est une configuration avancée mais puissante.

Les limites matérielles : votre adaptateur bluetooth est-il à la hauteur ?

Avoir un casque compatible LDAC, c’est bien. Mais votre adaptateur PC doit aussi supporter la bande passante nécessaire pour transmettre ce flux de données dense sans interruption.

Les codecs comme LDAC sont extrêmement gourmands en ressources. Un vieil adaptateur Bluetooth 4.0 peut avoir du mal à suivre la cadence et provoquer des coupures audio désagréables.

Pour une expérience optimale avec les codecs HD, l’utilisation d’un adaptateur Bluetooth 5.0 ou supérieur est fortement recommandée. C’est un investissement qui peut valoir le coup si la qualité audio est votre priorité absolue.

Mesurer le gain réel : l’oreille humaine et l’effet placebo

Soyons réalistes un instant : la différence entre aptX et aptX HD, ou même LDAC, est-elle toujours perceptible ? Cela dépend énormément de la qualité de votre source audio et de la sensibilité de vos oreilles.

Pour de la musique compressée en streaming sur Spotify, la différence sera minime, voire inexistante. Pour des fichiers FLAC non compressés, elle sera beaucoup plus évidente et appréciable.

L’important est de savoir que l’option existe et fonctionne. Mais il ne faut pas s’attendre à une révolution sonore si le reste de la chaîne audio n’est pas à la hauteur.

Le problème de fond : quand le pilote ou le firmware fait des siennes

On a tout essayé dans le logiciel, mais rien ne marche. Parfois, le problème est plus bas niveau : un pilote manquant ou un firmware corrompu. C’est le « dernier kilomètre » du dépannage.

Mon adaptateur bluetooth n’est même pas détecté : le symptôme d’un souci de pilote

Lancez un test basique. Si la commande lsusb liste votre appareil mais que les paramètres Gnome restent vides, le problème est purement logiciel. C’est un classique frustrant.

Cela indique généralement que le noyau Linux a bien repéré le matériel physique, mais qu’il lui manque le « firmware » indispensable pour l’activer.

Le firmware est ce micro-code que le pilote injecte dans la puce au démarrage. S’il est introuvable ou incompatible, votre périphérique reste inerte. C’est malheureusement une cause très fréquente de panne totale du bluetooth sous Linux.

Utiliser dmesg pour traquer les erreurs de firmware

Voyez dmesg comme la boîte noire du noyau. C’est ici, et nulle part ailleurs, que sont consignées les erreurs critiques de chargement des pilotes et des firmwares.

Tapez dmesg | grep -i bluetooth ou dmesg | grep -i firmware. Scannez les résultats pour trouver des lignes rouges ou les mots « error » et « failed to load ».

Un message du type « failed to load firmware ‘brcm/BCM-0a5c-6410.hcd’ » est une véritable mine d’or. Il vous donne le nom exact du fichier manquant. Sans cette information précise, vous cherchez une aiguille dans une botte de foin numérique.

Où trouver et comment installer un firmware manquant

Une fois le nom du fichier identifié, la chasse au trésor commence. Vérifiez d’abord s’il n’est pas déjà dans un paquet.

La procédure reste souvent identique, peu importe le fichier manquant que vous devez récupérer.

- Cherchez le paquet

linux-firmware. Assurez-vous qu’il est bien installé et à jour via sudo apt install linux-firmware. C’est la source principale.

- Si le fichier manque, une recherche web précise (ex: « BCM-0a5c-6410.hcd ») mène souvent vers des dépôts GitHub fiables ou des forums.

- Téléchargez le fichier binaire manquant.

- Copiez-le dans le bon répertoire, généralement

/lib/firmware/ ou un sous-dossier spécifique comme /lib/firmware/brcm/.

- Redémarrez l’ordinateur pour forcer le noyau.

Le cas des puces Realtek, Broadcom et Intel : des problèmes connus

Soyons honnêtes, certains fabricants posent plus de problèmes que d’autres sur Linux. Broadcom et Realtek sont historiquement connus pour exiger des firmwares propriétaires spécifiques souvent absents par défaut.

Si vous possédez une puce de ces marques, préparez-vous à devoir manipuler des fichiers manuellement. C’est le prix de la compatibilité matérielle.

Maîtriser le bluetooth sous Ubuntu 24.04 demande parfois de la patience, entre les subtilités de PipeWire et la gestion des codecs. Pourtant, une fois les bons réglages appliqués et les firmwares à jour, l’expérience audio devient excellente. Votre casque est désormais prêt à délivrer tout son potentiel sur votre système Linux.

![Kill switch OpenVPN Mac : la méthode fiable [2026]](https://www.cyberseven.fr/wp-content/uploads/2026/01/1768910284979-l1tpi8.jpg)

![Structures conditionnelles Bash : tutoriel complet [2026]](https://www.cyberseven.fr/wp-content/uploads/2026/01/1768910284505-vmp5v.jpg)