Vous pensez probablement que l’ENIAC détient le titre incontesté de premier ordinateur, mais cette certitude populaire masque une bataille d’experts bien plus féroce concernant la véritable genèse de l’informatique. Déterminer l’origine exacte de nos machines actuelles nécessite d’analyser des inventions oubliées, des concepts théoriques d’Alan Turing aux calculateurs secrets comme le Colossus qui ont devancé les modèles américains. Nous allons déconstruire les mythes historiques pour vous révéler quels critères techniques définissent réellement l’invention qui a transformé notre monde et pourquoi l’identité du véritable créateur reste encore sujette à de vifs débats.

Le « premier ordinateur » : une question de définition

Vous pensez connaître la réponse ? Détrompez-vous. La question de savoir quelle machine mérite le titre de pionnier n’a pas de réponse simple et tranchée. C’est un véritable casse-tête historique où les définitions changent la donne.

Alors, c’est quoi un ordinateur au juste ?

Avant de désigner un vainqueur, il faut fixer les règles du jeu. Si vous changez les critères techniques, le nom du champion change radicalement. C’est là que réside toute la subtilité du débat.

Aujourd’hui, les experts s’accordent sur des standards précis pour qualifier une machine d’ordinateur moderne. Ce n’est pas juste une grosse calculatrice, mais un système qui doit cocher ces cases :

- Il doit être entièrement électronique, sans pièces mécaniques mobiles pour le calcul.

- Il fonctionne en numérique, c’est-à-dire en binaire.

- Il est programmable et capable d’exécuter une série d’instructions variées.

- Surtout, il possède une mémoire pour stocker le programme, le concept clé de l’architecture moderne.

Les visionnaires : Babbage, Lovelace et Turing

Charles Babbage est le grand-père conceptuel de la machine. Au 19e siècle, il imagine la machine analytique, un monstre mécanique programmable par cartes perforées. Génial sur le papier, ce projet n’a jamais été construit de son vivant.

À ses côtés, Ada Lovelace n’était pas là pour faire de la figuration. Elle a rédigé le tout premier algorithme destiné à la machine de Babbage, devenant de fait la première programmeuse de l’histoire.

Puis arrive Alan Turing avec son article de 1936 sur la « machine de Turing ». Ce n’est pas un objet physique, mais une abstraction mathématique qui a posé les fondations universelles de ce que signifie « calculer ».

Une controverse qui dure encore aujourd’hui

Cette définition stricte transforme l’histoire en un véritable champ de bataille. Les Allemands avancent le Z3, les Anglais le Colossus, et les Américains revendiquent le premier ordinateur avec l’ENIAC ou l’ABC. Chaque camp défend son champion.

C’est aussi une guerre de brevets et de fierté nationale mal placée. Un procès historique a d’ailleurs opposé les créateurs de l’ENIAC à ceux de l’ABC pour déterminer la paternité de l’invention.

L’histoire n’est pas une ligne droite. C’est un enchevêtrement complexe de contributions simultanées.

L’origine du mot « ordinateur » : une petite histoire française

En 1955, la société IBM France avait un problème de marketing pour traduire le terme « computer ». Le mot « calculateur » était jugé trop restrictif et manquait de panache pour vendre ces nouvelles machines.

Ils ont alors sollicité un professeur de lettres à la Sorbonne, Jacques Perret, pour trouver un terme adéquat. Dans une lettre célèbre, il a proposé le mot « ordinateur ».

Le terme vient du latin « ordinator », signifiant « celui qui met de l’ordre« . Une connotation quasi divine qui a immédiatement séduit la direction d’IBM.

Les premiers balbutiements : les calculateurs programmables d’avant-guerre

Konrad Zuse et son Z3 : l’ingénieur allemand oublié

Imaginez un ingénieur travaillant seul dans son appartement berlinois, loin des grands laboratoires américains. C’est exactement le cas de Konrad Zuse. En 1941, il achève le Z3, une machine construite avec les moyens du bord en pleine guerre.

Sa conception était audacieuse pour l’époque : elle utilisait environ 2 000 relais électromécaniques et fonctionnait sur une logique binaire pure. Pour la programmation, Zuse n’utilisait pas de cartes, mais des bandes de film perforé recyclées.

Beaucoup d’historiens voient en lui le véritable premier ordinateur programmable fonctionnel. Triste ironie, ce prototype fut détruit sous les bombes alliées en 1943, laissant le travail pionnier de Zuse dans l’ombre pendant des décennies.

L’Atanasoff-Berry Computer (ABC) : l’électronique sans la programmation complète

De l’autre côté de l’Atlantique, à l’Iowa State College, le physicien John Atanasoff et son étudiant Clifford Berry prenaient une direction radicalement différente. Entre 1937 et 1942, ils ont mis au point l’ABC.

Leur coup de génie a été de remplacer les engrenages mécaniques lents par des tubes à vide ultra-rapides. C’était le grand saut vers l’électronique, utilisant le système binaire pour traiter les données à une vitesse inédite.

Pourtant, l’ABC n’était pas un ordinateur universel programmable. Il excellait dans une seule tâche spécifique : résoudre des systèmes complexes d’équations linéaires.

Le Harvard Mark I : le géant électromécanique d’IBM

En 1944, la collaboration entre le professeur Howard Aiken et le géant IBM accouche d’un monstre : le Harvard Mark I. Imaginez une bête de calcul colossale de plus de 15 mètres de long.

C’était un dinosaure électromécanique. Ses entrailles cliquetaient de milliers de relais, d’interrupteurs et d’embrayages rotatifs, produisant un vacarme infernal à chaque calcul effectué pour la Marine américaine.

Il lisait ses ordres séquentiels sur une longue bande de papier perforée, mais manquait cruellement de la souplesse des machines purement électroniques qui allaient bientôt le rendre obsolète.

L’accélérateur de la Seconde Guerre mondiale

Bletchley Park : le centre névralgique du décryptage britannique

Imaginez un manoir anglais discret, Bletchley Park. C’est là que le gouvernement a réuni ses meilleurs cerveaux, dont le célèbre Alan Turing, dans un secret absolu. Leur mission unique consistait à briser les codes de l’Axe pour sauver des vies.

Oubliez la machine Enigma un instant. La vraie bête noire des Alliés, c’était la machine Lorenz, utilisée par le haut commandement allemand, dont la complexité mécanique donnait le vertige aux mathématiciens.

Face à ces monstres de cryptographie, le décryptage manuel devenait impossible. Il fallait impérativement opposer une machine à une autre machine.

Colossus : le secret le mieux gardé de la guerre

C’est ici qu’entre en scène Tommy Flowers avec une solution radicale. En 1944, cet ingénieur du GPO a mis en service le Colossus, conçu spécifiquement pour casser les messages de la machine Lorenz.

La différence majeure ? Colossus était totalement électronique. Avec ses 1 500 tubes à vide, il a pulvérisé les limites de vitesse des anciens systèmes électromécaniques, marquant une rupture technologique nette.

Le plus fou, c’est que son existence est restée classifiée jusqu’aux années 1970. Churchill a ordonné leur destruction après la guerre, privant Flowers et son équipe de toute reconnaissance immédiate.

L’impact du conflit sur la course à l’informatique

La guerre a agi comme un brutal catalyseur technologique. Les gouvernements n’ont pas hésité à injecter des sommes massives dans la recherche militaire, que ce soit pour la cryptanalyse ou le calcul complexe de trajectoires balistiques.

C’est d’ailleurs cette soif de précision balistique qui a débloqué les fonds pour le projet ENIAC aux États-Unis. On cherchait alors ce qui deviendrait le premier ordinateur capable de calculer des tables de tir rapidement.

Soyons honnêtes : sans ce conflit mondial, l’ère de l’ordinateur électronique aurait probablement pris des décennies supplémentaires à voir le jour.

L’ENIAC : le géant de Pennsylvanie qui a tout changé

De l’autre côté de l’Atlantique, l’effort de guerre américain a donné naissance à la machine qui, pour beaucoup, incarne l’acte de naissance de l’ère informatique : l’ENIAC.

La naissance d’un monstre de 30 tonnes

Imaginez la scène à l’Université de Pennsylvanie. En 1946, le monde découvre l’ENIAC (Electronic Numerical Integrator and Computer), un colosse technologique dévoilé au public. C’était le point de bascule vers le futur.

Pour saisir la démesure de ce premier ordinateur électronique, oubliez vos références actuelles. Les spécifications techniques donnent le vertige :

- Un poids écrasant de plus de 30 tonnes ;

- Une surface au sol de 167 m² ;

- Une entrailles composée de 17 468 tubes à vide ;

- 70 000 résistances et 10 000 condensateurs ;

- 5 millions de soudures réalisées entièrement à la main.

John Presper Eckert et John Mauchly, les pères de la bête

Ce projet titanesque repose sur un duo complémentaire : John Presper Eckert, le génie de l’ingénierie, et John Mauchly, le physicien visionnaire. C’est bien Mauchly qui a eu l’étincelle initiale de cette machine.

Ils n’ont pas fait ça pour la gloire, mais avec le financement de l’armée américaine. L’objectif était pragmatique : calculer les tables de tir d’artillerie, une tâche longue et fastidieuse.

Là où tant d’autres avaient échoué, ils ont réussi l’impossible : bâtir une machine électronique polyvalente à une échelle industrielle.

Une puissance de calcul inédite pour l’époque

La vitesse de l’ENIAC a littéralement pulvérisé les standards de l’époque. Il abattait 5 000 additions par seconde. Un calcul complexe qui prenait 30 heures à un humain était liquidé en seulement 30 secondes.

Bien que conçu pour la balistique, son premier calcul majeur a servi à des enjeux plus sombres : la conception de la bombe à hydrogène.

Mais sa vraie force résidait ailleurs : l’ENIAC était Turing-complet. Autrement dit, c’était un calculateur universel, théoriquement capable de résoudre n’importe quel problème calculable.

Le talon d’Achille : une programmation par câblage

Tout n’était pas parfait. Pour changer de programme, pas de clavier ni d’écran. Il fallait rebrancher manuellement des centaines de câbles et basculer des milliers d’interrupteurs physiques sur la machine.

Cette « programmation » physique pouvait immobiliser l’équipe pendant des jours, voire des semaines. Ce travail de précision reposait souvent sur des femmes, les véritables « computers » de l’histoire.

C’est cette lourdeur opérationnelle majeure qui a poussé les chercheurs à imaginer une solution plus élégante.

Le vrai tournant : l’architecture de von Neumann

L’ENIAC était une prouesse brute, mais son fonctionnement restait un véritable casse-tête logistique. La solution à ce problème de câblage allait définir l’informatique pour les 70 prochaines années et porte le nom d’un mathématicien de génie.

L’idée de génie : le concept de programme enregistré

John von Neumann, consultant sur le projet successeur de l’ENIAC (l’EDVAC), a formalisé une théorie audacieuse dans un rapport de 1945. C’est John von Neumann qui a posé les bases théoriques qui allaient tout changer.

Son concept brise les codes établis : il propose de stocker les instructions du programme dans la même mémoire que les données. Le matériel et le logiciel cohabitent enfin.

La conséquence est immédiate. Pour changer de programme, plus besoin de recâbler la machine physiquement. Il suffit de charger un nouveau code en mémoire.

Le « Manchester Baby » (SSEM) : la première lueur

En Angleterre, l’Université de Manchester s’active sur la Small-Scale Experimental Machine (SSEM). Surnommée affectueusement « Baby », cette machine n’était pas destinée au calcul intensif, mais servait de banc d’essai technologique.

Le 21 juin 1948 marque une date historique. Ce jour-là, le « Baby » exécute le tout premier programme stocké dans sa propre mémoire électronique, validant la théorie.

Même si le programme ne faisait que chercher le plus grand diviseur d’un nombre, c’était la preuve de concept que l’industrie attendait. La voie était ouverte.

Les héritiers : EDSAC, EDVAC et le Manchester Mark 1

L’année suivante, Cambridge lance l’EDSAC (1949). Contrairement au prototype de Manchester, c’est une machine pratique et complète, souvent citée comme le premier modèle opérationnel de cette architecture.

Manchester riposte avec le Manchester Mark 1 (1949), version musclée du « Baby ». De l’autre côté de l’Atlantique, l’EDVAC, le projet initial de von Neumann, voit enfin le jour.

Ces machines ne sont pas de simples antiquités. Ce sont les ancêtres directs, l’ADN même, de tous les ordinateurs construits depuis cette époque.

Pourquoi cette architecture domine encore notre monde

La force de l’architecture de von Neumann réside dans sa flexibilité totale. C’est ce design qui a permis l’émergence des systèmes d’exploitation complexes et des langages de programmation actuels.

Que vous utilisiez un smartphone, un ordinateur portable ou les serveurs de Google, tous fonctionnent sur ce principe. Le premier ordinateur moderne est né ici.

On peut dire que c’est probablement là que se trouve la véritable « invention » qui a façonné notre quotidien numérique.

La première génération d’ordinateurs commerciaux

Une fois la viabilité du concept établie, la course technologique a quitté la sphère strictement militaire pour envahir le marché. L’objectif a changé : il ne s’agissait plus seulement de construire ces machines, mais de les vendre aux entreprises.

Le Ferranti Mark 1 : le premier ordinateur vendu de l’histoire

La société britannique Ferranti a pris les devants en commercialisant une version industrielle du Manchester Mark 1. Ce n’était pas un simple bricolage universitaire, mais une machine conçue par Freddie Williams et Tom Kilburn, prête pour le monde réel.

L’histoire retient cette date précise : le tout premier ordinateur Ferranti Mark 1 a été livré à l’Université de Manchester en février 1951, battant ses concurrents sur la ligne d’arrivée.

C’est le coup d’envoi officiel de l’industrie informatique. L’ordinateur sort enfin du laboratoire pour devenir un produit livrable et facturable.

L’UNIVAC I : la machine qui a conquis l’Amérique

De l’autre côté de l’Atlantique, l’UNIVAC I (UNIVersal Automatic Computer I) entrait en scène. Conçu par le duo Eckert et Mauchly, les pères de l’ENIAC, ce monstre de technologie représentait leur tentative audacieuse de domestiquer la puissance de calcul.

Son moment de gloire survient en 1952. La chaîne CBS utilise la machine pour prédire, contre toute attente, la victoire d’Eisenhower à la présidentielle, alors que les sondages humains hésitaient encore.

Cette démonstration de force a stupéfié l’Amérique entière. Du jour au lendemain, le nom « UNIVAC » est devenu synonyme d’ordinateur pour le grand public, éclipsant la concurrence par ce coup d’éclat.

IBM entre dans la danse et impose sa loi

IBM, le géant incontesté des tabulatrices à cartes perforées, a d’abord regardé cette agitation avec scepticisme. Mais voyant le succès médiatique de l’UNIVAC, la firme a réagi avec une rapidité brutale pour ne pas rater le train.

La riposte fut cinglante : lancement de l’IBM 701 en 1952, suivi de l’IBM 650. Ce dernier deviendra le premier ordinateur produit en masse, inondant littéralement le marché naissant.

La puissance commerciale d’IBM a fait le reste, permettant à l’entreprise d’écraser ses rivaux et de dominer l’ère des « mainframes ».

Des salles de calcul à nos bureaux : l’émergence du pc

Pendant des décennies, l’ordinateur est resté une affaire de grandes entreprises et de gouvernements. Mais une série de bonds technologiques allait le faire sortir des salles climatisées pour l’amener sur nos bureaux.

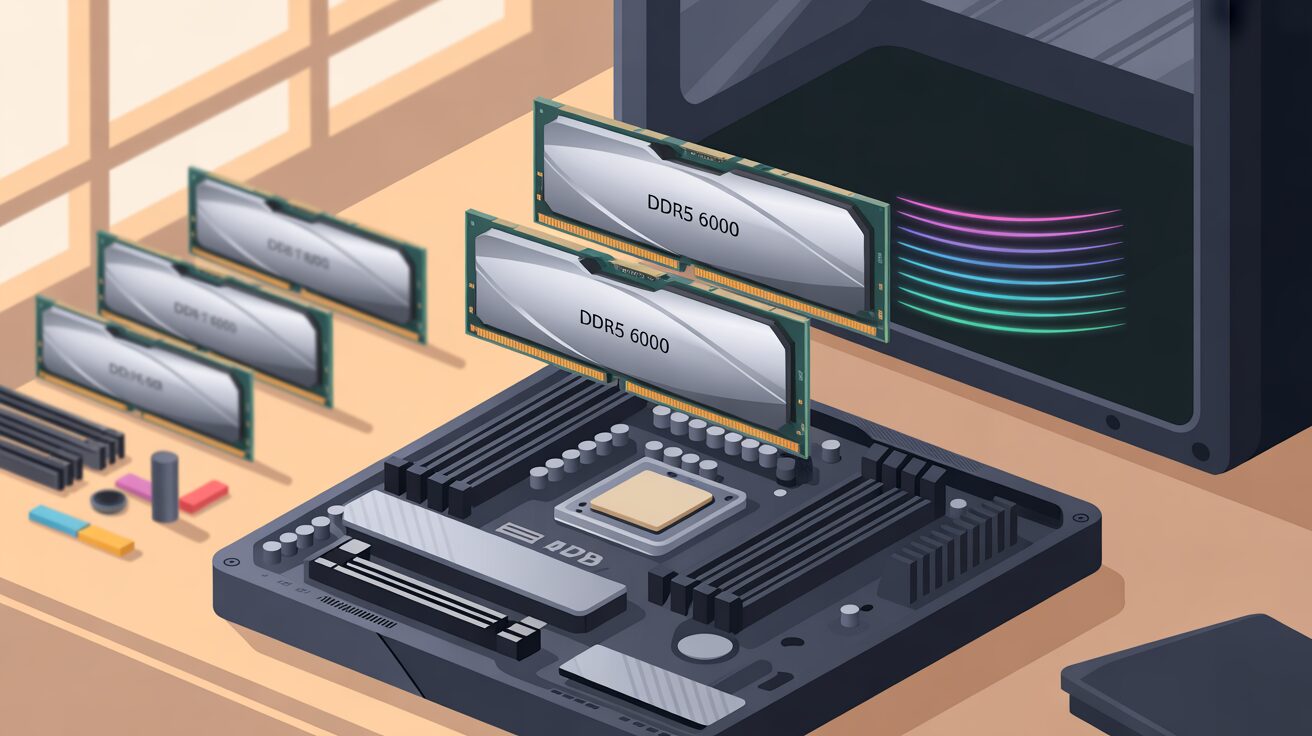

La miniaturisation : du tube au microprocesseur

Les monstres de 30 tonnes comme l’ENIAC consommaient trop d’énergie pour entrer chez vous. Ce gigantisme représentait un frein absolu à l’adoption massive de l’informatique. Heureusement, la miniaturisation a tout changé.

Cette course à l’infiniment petit s’est jouée en trois actes majeurs qui ont redéfini l’électronique. Voici les étapes qui ont permis de compresser la puissance de calcul :

- L’invention du transistor en 1947 par les Bell Labs a remplacé les tubes à vide, offrant une fiabilité et une économie d’énergie inédites.

- L’arrivée du circuit intégré à la fin des années 1950 a permis de graver plusieurs transistors sur une seule puce de silicium.

- La création du microprocesseur au début des années 1970 a finalement concentré toute l’unité centrale de traitement sur une minuscule puce.

L’Altair 8800 : l’étincelle pour les passionnés

En 1975, le kit MITS Altair 8800 débarque et change la donne pour toujours. C’est souvent lui qu’on désigne comme le premier ordinateur personnel viable commercialement. Il a véritablement lancé la révolution de la micro-informatique. Les amateurs se l’arrachaient.

Oubliez le confort moderne, car cette machine brute ne possédait ni écran ni clavier. On devait la programmer laborieusement avec des interrupteurs en façade. Le résultat s’affichait via des lumières clignotantes.

C’est pour ce boîtier que Bill Gates et Paul Allen ont codé leur interpréteur BASIC. Ils fondaient alors une petite boîte nommée Microsoft.

L’Apple II : l’ordinateur qui a séduit le grand public

Deux ans plus tard, en 1977, Steve Jobs et Steve Wozniak lancent l’Apple II. Contrairement à l’austère Altair, c’était une machine entièrement assemblée et prête à l’emploi. Apple visait ici monsieur Tout-le-Monde, pas juste les bricoleurs.

Son succès foudroyant reposait sur un design soigné avec un boîtier en plastique beige et un vrai clavier. Il affichait même des couleurs et gérait le son. C’était une rupture totale.

Mais le vrai déclic fut le logiciel VisiCalc, le tout premier tableur de l’histoire. Il a transformé l’Apple II d’un jouet coûteux en un outil de productivité indispensable aux entreprises.

L’IBM PC : le jour où l’industrie a basculé

En 1981, le géant IBM réalise qu’il ne peut plus ignorer le succès insolent d’Apple. Il contre-attaque en lançant son propre modèle : l’IBM PC. L’industrie entière retenait son souffle face à ce mouvement stratégique.

Pour aller vite, Big Blue a misé sur une architecture ouverte utilisant des composants standards du marché. Ils ont même confié le système d’exploitation, le fameux MS-DOS, à la société Microsoft.

Cette décision historique a créé un standard universel de fait. Elle a ouvert la voie aux « clones PC » et à la domination absolue de l’écosystème Wintel.

L’héritage des pionniers dans nos machines actuelles

De l’ENIAC à votre smartphone : un fil conducteur direct

Regardez votre téléphone un instant. C’est vertigineux, mais ce petit rectangle possède des millions de fois plus de puissance de calcul que l’ENIAC, tout en tenant dans la poche. Là où l’ancêtre de 30 tonnes engloutissait l’électricité d’un quartier, votre mobile ne consomme qu’une fraction infime d’énergie.

Pourtant, malgré cet écart technologique brutal, la logique reste identique. Processeur, mémoire, entrées et sorties : les principes de base qui faisaient tourner les tubes à vide en 1946 pilotent encore vos applications aujourd’hui.

En réalité, nos gadgets ultramodernes sont les descendants directs, bien que méconnaissables, de ces premiers géants de métal. Le lien de parenté est indéniable.

Les concepts fondateurs qui ont traversé les âges

Certaines idées refusent de mourir. Le système binaire, cette suite interminable de zéros et de uns théorisée par Leibniz, reste la langue maternelle absolue de nos machines. Zuse et Atanasoff l’avaient compris et intégré bien avant l’ère du silicium.

Sans le concept de programmabilité, imaginé par Babbage et Lovelace, un ordinateur ne serait qu’une calculatrice glorifiée. C’est cette capacité à changer de tâche sans reconstruire la machine qui constitue l’essence de l’informatique.

Et bien sûr, l’architecture à programme enregistré de von Neumann domine encore le paysage. Stocker les données et les instructions au même endroit reste la colonne vertébrale de la quasi-totalité des systèmes informatiques actuels.

Alors, qui est le vrai « père » de l’ordinateur ?

Oubliez cette obsession du génie solitaire. Chercher un unique « père » pour le premier ordinateur est une quête vaine et une simplification abusive de l’histoire. C’est une question mal posée qui ignore la complexité du progrès technique.

L’ordinateur n’est pas une invention soudaine, mais une convergence d’idées mathématiques et d’avancées électroniques. C’est le fruit mûri par le travail acharné de dizaines de personnes sur plusieurs décennies.

Babbage, Turing, Zuse, Atanasoff, Eckert, Mauchly, von Neumann… Ils ne sont pas des rivaux, mais les maillons indispensables d’une même chaîne évolutive.

Ce que cette histoire nous apprend sur l’innovation

Si on prend du recul, la leçon est claire. L’histoire du premier ordinateur prouve que l’innovation est rarement un éclair de génie isolé, mais un processus itératif et collectif. On avance en corrigeant les erreurs des précédents.

Les concepts théoriques brillants de Turing avaient besoin d’ingénieurs pragmatiques comme Eckert pour exister. De plus, le contexte de guerre a agi comme un catalyseur brutal, accélérant ce qui aurait pu prendre vingt ans.

Chaque machine, même celles considérées comme des « impasses », a apporté une pierre à l’édifice. C’est cet empilement d’essais et d’échecs qui a permis la construction de la suivante.

Finalement, désigner le premier ordinateur dépend de la définition choisie. Du génie de Zuse à la puissance de l’ENIAC, aucune machine ne détient seule le titre. L’informatique est le fruit d’une intelligence collective, une convergence d’innovations successives qui a radicalement transformé notre façon de vivre et de penser.