Dénicher le meilleur antivirus français constitue désormais votre unique rempart fiable contre l’espionnage numérique globalisé et les lois extraterritoriales qui s’accaparent vos données privées sans votre consentement. Cette démarche de souveraineté numérique dépasse le simple patriotisme pour offrir une sécurité juridique inattaquable et une confidentialité absolue, bien loin des pratiques opaques des grands éditeurs étrangers. Nous vous dévoilons les solutions technologiques tricolores méconnues mais redoutables qui surpassent les standards actuels pour protéger intégralement vos équipements.

Le « made in France » de la cybersécurité, un vrai gage de qualité ?

Pourquoi chercher une solution de sécurité française en 2026

Chercher un antivirus français n’est pas du chauvinisme mal placé, c’est une question de survie numérique. Les pirates deviennent plus vicieux chaque jour ; si votre défense n’est pas aussi futée qu’eux, vous êtes déjà vulnérable.

Le contexte géopolitique actuel prouve que l’origine de votre logiciel de sécurité détermine désormais qui a potentiellement accès à votre vie privée.

Choisir français, c’est opter pour des entreprises strictement soumises au RGPD et à nos lois nationales. Cela vous garantit une protection juridique solide et une transparence totale sur l’usage de vos données, ce que les géants étrangers ne font pas.

La souveraineté numérique, plus qu’un mot à la mode

La souveraineté numérique, c’est concrètement la capacité de maîtriser nos propres données et infrastructures critiques. Ne pas dépendre d’une puissance étrangère pour notre protection numérique est devenu une priorité stratégique absolue, tant pour les particuliers que pour les pros.

Soyons clairs : confier ses fichiers à une entreprise dont les serveurs tombent sous le coup du Patriot Act américain, c’est prendre un risque insensé. C’est une porte dérobée que beaucoup trop d’utilisateurs sous-estiment encore aujourd’hui.

Le choix d’un acteur local comme VirusKeeper devient alors un acte militant nécessaire pour préserver cette indépendance technologique face aux monopoles.

Ce qui distingue l’approche française de la protection

La France excelle historiquement en mathématiques et en cryptographie, une rigueur qui se reflète directement dans la conception de nos solutions de cybersécurité. Cette culture de l’ingénierie de pointe se retrouve dans le code, loin des standards bâclés.

Notre écosystème, souvent soutenu par l’expertise de l’ANSSI, privilégie la robustesse technique et la résilience sur le long terme. On préfère ici l’efficacité réelle d’un moteur d’analyse aux fonctionnalités marketing tape-à-l’œil qui ne protègent de rien.

L’accent est mis sur une défense en profondeur proactive, et non plus seulement sur le blocage réactif de virus déjà connus.

Au-delà du simple antivirus : une vision plus large

Le terme « antivirus » est quasiment obsolète face à la réalité des menaces actuelles. Vous devez affronter des rançongiciels dévastateurs, du phishing ciblé et des spywares invisibles qui se moquent des vieilles protections.

Les acteurs français l’ont bien compris en proposant des solutions spécialisées, utilisant souvent l’analyse comportementale pour stopper l’inconnu.

L’idée n’est plus de chercher un logiciel unique moyen partout, mais de comprendre que la sécurité est un tout : protection des emails, sauvegardes chiffrées et VPN. Nos pépites nationales s’intègrent parfaitement dans cette logique de forteresse numérique.

Les critères pour évaluer une protection numérique hexagonale

La détection des menaces : le cœur du réacteur

Soyons clairs, le critère numéro un reste le taux de détection. Un bon antivirus ne se contente pas des signatures connues ; il doit repérer les menaces « zero-day » grâce à l’analyse comportementale. C’est là que tout se joue.

Mais attention aux faux positifs. Un logiciel qui hurle au loup pour un simple fichier Word devient vite insupportable, et vous finirez par le désactiver. L’équilibre est fragile.

La proactivité est la clé. Détecter le danger, c’est bien ; l’anticiper, c’est vital.

L’impact sur les performances de votre machine

Personne ne veut d’un PC qui rame. Le meilleur antivirus français est celui qui sait se faire oublier, restant léger et discret en arrière-plan.

L’impact ne se juge pas seulement lors des scans complets, mais au quotidien. Si votre solution consomme trop de RAM ou de CPU en permanence, c’est un mauvais choix, peu importe son efficacité brute.

Regardez les tests indépendants comme ceux d’AV-Test. C’est une donnée factuelle indispensable à vérifier.

Hébergement des données : un détail qui change tout

On oublie souvent la localisation des données. Pour une solution française crédible, on exige que les serveurs soient basés en France, ou au strict minimum en Europe.

C’est votre seule garantie que les données de télémétrie remontées par l’antivirus restent protégées par le cadre strict du RGPD.

Voici les garanties offertes par un hébergement en France :

- Soumission au droit français et européen.

- Protection contre les lois extraterritoriales comme le Cloud Act américain.

- Proximité physique des data centers, un gage de performance.

- Soutien à l’économie numérique locale.

Le support client : parler la même langue, ça aide

Rien n’est plus frustrant qu’un support technique aux abonnés absents. En cas de pépin de sécurité critique, vous n’avez pas 48h à perdre à attendre la réponse vague d’un chatbot à l’autre bout du monde.

Bénéficier d’un support en français, avec des humains qui saisissent vos contraintes locales, est un avantage stratégique majeur. C’est souvent l’atout maître des éditeurs nationaux.

Au-delà du confort, c’est une question d’efficacité pure quand l’urgence frappe à la porte.

Intego : le spécialiste Mac aux racines françaises

Une histoire qui commence en France

Tout a débuté à Paris en 1997. Intego a fait le pari audacieux de se focaliser uniquement sur la sécurité pour Mac, à une époque où la majorité des utilisateurs pensaient, à tort, ne rien risquer. C’était une vision totalement à contre-courant.

Même si le siège social se trouve désormais aux États-Unis, l’ADN de l’entreprise reste profondément tricolore. Leur centre de Recherche et Développement historique opère toujours depuis Paris, au cœur de la technologie française.

C’est aujourd’hui ce qui se rapproche le plus d’un antivirus français d’envergure internationale.

Une protection taillée sur mesure pour l’écosystème Apple

La différence fondamentale est là : Intego n’est pas un simple portage d’un moteur Windows vers Mac. Le logiciel a été conçu dès le départ pour macOS, en tenant compte de ses spécificités.

Cela se ressent immédiatement dans l’intégration au système, le respect des codes visuels de l’interface et la faible consommation de ressources. Le logiciel se fond littéralement dans l’environnement Apple, une prouesse que la concurrence peine souvent à égaler.

Leurs ingénieurs connaissent l’architecture Unix de macOS sur le bout des doigts. Et croyez-moi, ça change tout.

Les fonctionnalités qui font la différence sur macOS

La suite Intego se distingue par des outils pertinents, notamment son pare-feu bidirectionnel nommé NetBarrier. C’est une fonctionnalité essentielle qui va bien au-delà du simple scan de fichiers.

Son utilité est redoutable : il ne surveille pas seulement ce qui rentre, mais aussi ce qui sort de votre machine. Si une application tente d’envoyer des données à votre insu, il la bloque net. C’est une protection radicale contre les spywares.

J’apprécie également les outils de nettoyage comme la Washing Machine et le contrôle parental. Ils sont parfaitement intégrés et d’une simplicité enfantine à utiliser.

Mon avis sur la pertinence d’Intego pour un utilisateur Mac

Soyons clairs : si vous cherchez le meilleur antivirus français de cœur pour protéger votre Mac, Intego est un choix évident. Le mythe de l’ordinateur Apple invulnérable est mort et enterré depuis bien longtemps.

Le fait qu’il soit capable de détecter les malwares Windows est un atout stratégique. Cela vous évite de devenir un porteur sain qui contamine involontairement ses collègues ou amis sur PC.

C’est une solution mature, stable, et pensée par des experts qui comprennent réellement l’univers Mac.

Vade : le gardien de votre boîte mail contre le phishing

Plus qu’un anti-spam, un bouclier prédictif

Oubliez l’image classique du logiciel qui scanne bêtement votre disque dur. Vade joue dans une autre catégorie : celle de la sécurité de l’email, un terrain où cette entreprise tricolore excelle. Ils ne se contentent pas d’attendre qu’une menace soit répertoriée pour réagir, ils anticipent.

Leur véritable force de frappe réside dans une analyse prédictive redoutable. Plutôt que de simplement bloquer les spams déjà connus, leur IA décortique des milliards d’échanges pour repérer ce que l’œil humain rate systématiquement : les signaux faibles d’une attaque de phishing ou de spear phishing. C’est une surveillance constante et invisible.

Résultat, ils ont souvent deux coups d’avance sur les pirates qui tentent de vous piéger.

Comment l’IA française filtre les menaces ciblées

La technologie derrière Vade est assez bluffante. Leurs algorithmes d’intelligence artificielle ne se limitent pas au texte ; ils analysent le contexte, le style d’écriture, et passent même au crible les images et les logos. L’objectif est de démasquer les imitations les plus sophistiquées qui tromperaient n’importe qui.

Cette méthode permet de stopper net des attaques « zero-day » que personne n’a jamais vues auparavant, sans attendre une mise à jour de signature. C’est la définition même d’une défense proactive qui ne laisse rien au hasard.

On le sait, l’humain reste le maillon faible, et Vade est là pour protéger nos moments d’inattention.

L’importance de sécuriser le premier point d’entrée : l’email

Il faut regarder la réalité en face : 90 % des cyberattaques démarrent aujourd’hui par un simple email. Un clic malheureux sur un lien frauduleux, et c’est souvent la catastrophe pour vos données. C’est la porte d’entrée favorite des hackers.

Le problème avec un antivirus classique installé sur votre poste, c’est qu’il intervient souvent trop tard, une fois que le malware est déjà en cours de téléchargement. Vade change la donne en agissant en amont, directement dans la boîte de réception, avant même que le message dangereux n’apparaisse sous vos yeux.

Voyez-le comme un videur intransigeant à l’entrée de votre messagerie privée.

Est-ce une alternative à un antivirus classique ?

Soyons clairs : non, Vade n’est pas une alternative, c’est un complément indispensable. Il ne va pas scanner votre clé USB ni nettoyer un fichier vérolé déjà présent sur votre disque dur. Son rôle est différent mais tout aussi vital.

L’approche moderne de la sécurité repose sur la défense en couches, comme un oignon. Vade constitue cette couche extérieure essentielle, celle qui blinde la porte principale, peu importe si vous utilisez déjà le meilleur antivirus français pour protéger votre système.

À mon avis, une bonne suite de sécurité en 2026 inclut obligatoirement une protection de l’email de ce calibre.

Oodrive : quand la protection des données devient une priorité nationale

Après avoir blindé la machine et sécurisé les emails, il reste l’actif le plus précieux : la donnée elle-même. C’est ici qu’intervient un autre poids lourd de la confiance numérique tricolore, Oodrive.

Le coffre-fort numérique pour vos fichiers sensibles

Ne confondez pas Oodrive avec un simple logiciel de scan. C’est une plateforme de gestion de données sensibles conçue pour stocker, signer et partager vos documents critiques dans une bulle de confiance absolue. On parle ici de souveraineté, pas juste de nettoyage de virus.

Imaginez la facilité d’un Dropbox ou d’un Google Drive, mais avec un niveau de sécurité et de confidentialité digne du Secret Défense. Vos fichiers ne traînent pas sur des serveurs étrangers.

C’est une brique indispensable pour éviter l’espionnage industriel et les fuites massives de données.

La certification SecNumCloud, qu’est-ce que ça implique pour vous ?

Oodrive affiche fièrement le label SecNumCloud. Délivré par l’ANSSI, ce n’est pas un simple macaron marketing, c’est le Graal de la sécurité cloud en France. L’obtenir est un parcours du combattant que peu d’acteurs réussissent à franchir.

Pour vous, ça change tout : l’architecture technique, les processus internes et la protection juridique sont blindés au maximum. Vous avez la garantie que vos infos ne partiront pas aux USA.

Concrètement, vos données sont à l’abri de tout le monde, même des techniciens d’Oodrive.

Sauvegarde et partage sécurisé : le duo gagnant

Cette solution joue sur deux tableaux. D’abord, elle assure une sauvegarde externalisée et chiffrée de vos fichiers vitaux. Une copie propre, inaccessible aux pirates, dort tranquillement dans un datacenter français.

C’est votre meilleure carte à jouer face à un rançongiciel. Si un hacker chiffre votre disque dur, vous ne payez rien. Vous restaurez simplement vos fichiers sains depuis Oodrive. Vous transformez une catastrophe potentielle en simple contretemps.

Ensuite, vous partagez ces documents avec des contrôles d’accès chirurgicaux, traçables et révocables chirurgicaux, traçables et révocables.

Une pièce maîtresse de votre stratégie de défense

Oodrive n’est pas là pour scanner votre PC, mais pour garantir votre résilience et confidentialité. Il ne remplace pas le meilleur antivirus français, il le complète parfaitement. C’est la ceinture de sécurité qui s’ajoute à l’airbag de votre protection email.

C’est la solution obligatoire pour les données que vous ne pouvez absolument pas vous permettre de perdre, ou pire, de voir étalées publiquement sur le Dark Web.

Considérez-le comme votre dernier rempart, le véritable coffre-fort inviolable de votre vie numérique.

L’écosystème français de la cybersécurité : des pépites méconnues

Intego, Vade, Oodrive… On voit que l’expertise française se déploie sur des créneaux spécifiques. Mais l’écosystème est encore plus riche et mérite qu’on s’y attarde.

Mailinblack : le rempart contre les emails indésirables

Vous connaissez peut-être cette société basée à Marseille. Mailinblack se spécialise depuis vingt ans dans la protection de la messagerie pour les professionnels. C’est souvent le premier vecteur d’attaque en entreprise.

Leur approche force le respect par sa simplicité radicale. Si un expéditeur inconnu vous écrit, il doit prouver qu’il est humain via une authentification. Cette barrière stoppe net les robots spammeurs et nettoie votre boîte.

C’est une philosophie différente de celle de Vade. C’est plus frontal, certes, mais terriblement efficace pour la tranquillité.

TheGreenBow : le VPN certifié pour une connexion blindée

TheGreenBow est un éditeur français incontournable de logiciels VPN. Sécuriser sa connexion est devenu vital, surtout si vous travaillez sur des réseaux Wi-Fi publics peu fiables et vulnérables.

Voici pourquoi ils sortent du lot immédiatement. Ils sont le seul éditeur de VPN à avoir reçu la Certification de Sécurité de Premier Niveau (CSPN) de l’ANSSI. C’est un gage de robustesse technique exceptionnel.

C’est le VPN de confiance absolue. Pour ceux qui refusent tout compromis sur la confidentialité des échanges.

Le rôle de l’ANSSI dans l’émergence de ces acteurs

L’ANSSI ne développe pas de logiciels, mais elle orchestre tout. C’est le véritable « gendarme » et guide technique de la cybersécurité en France pour les organisations.

Ses certifications, comme la CSPN ou le label SecNumCloud, agissent comme un filtre drastique. Seuls les meilleurs obtiennent ce sésame.

- Elle fixe un très haut niveau d’exigence technique.

- Elle audite et certifie les solutions les plus robustes.

- Elle donne de la visibilité aux acteurs français de confiance.

- Elle guide les administrations et les entreprises.

Composer sa propre suite de sécurité avec des outils français

Oubliez la suite tout-en-un internationale parfois médiocre. Je recommande une approche « best-of-breed » pour construire votre meilleur antivirus français sur mesure. Vous assemblez ainsi les briques les plus performantes pour une protection sur mesure.

Imaginez le setup idéal : Intego sur le poste et Vade pour les emails. Ajoutez Oodrive pour vos données critiques et TheGreenBow pour sécuriser la connexion.

C’est une approche d’expert. Mais elle offre un niveau de sécurité réellement exceptionnel.

Antivirus gratuit ou payant : le dilemme vu de France

Que valent vraiment les solutions gratuites ?

Soyons directs : installer un antivirus gratuit, c’est toujours mieux que rien. Techniquement, la plupart de ces logiciels utilisent d’ailleurs le même moteur de détection que leur version payante.

Mais il faut être lucide sur le modèle économique caché derrière. Si c’est gratuit, c’est que vous êtes le produit. Vos données de navigation peuvent être collectées et vendues à des tiers. La confidentialité n’est pas la priorité.

Pour moi, c’est un compromis sur la vie privée que je ne suis pas prêt à faire.

Les limites de Windows Defender face aux menaces modernes

Abordons le cas de Windows Defender. Il est intégré à Windows, totalement gratuit, et il s’est beaucoup amélioré avec le temps. Pour une utilisation basique, c’est une bonne base de départ.

Pourtant, il reste bien en deçà des meilleures suites payantes sur la détection des menaces zero-day et surtout sur la protection anti-phishing. Il lui manque aussi cruellement toutes les fonctionnalités annexes de sécurité.

Le considérer comme suffisant pour tout sécuriser, c’est un pari vraiment risqué.

Pourquoi un investissement dans une suite payante reste pertinent

Payer pour sa sécurité, c’est acheter de la tranquillité d’esprit. Même si vous cherchez le meilleur antivirus français, les suites payantes offrent une protection multicouche vitale : antivirus, pare-feu, anti-phishing, gestionnaire de mots de passe et VPN.

C’est aussi la garantie absolue d’avoir un support client réactif en cas de problème et des mises à jour prioritaires.

Et surtout, vous êtes le client légitime, pas le produit.

Le calcul du rapport bénéfice/risque

Mettez les choses en perspective. Le coût d’une licence annuelle est dérisoire comparé au coût potentiel d’une attaque réussie : perte de données, usurpation d’identité, ou le blocage de votre ordinateur par un rançongiciel.

C’est un peu comme une assurance. On paie en espérant ne jamais en avoir besoin, mais on est bien content de l’avoir le jour où ça arrive.

L’économie réalisée sur un antivirus gratuit est une fausse économie.

Adopter les bons réflexes au-delà du logiciel

Votre comportement : la première ligne de défense

Soyons clairs : même le meilleur antivirus français ne vous sauvera pas si vous lui mettez des bâtons dans les roues. Le vrai problème se situe souvent entre la chaise et le clavier. Aucun logiciel n’est infaillible à 100 %, votre vigilance reste le rempart ultime.

Vous recevez une pièce jointe bizarre ? Direction la poubelle. Un lien louche dans un SMS ? On ne clique surtout pas. Méfiez-vous aussi des sites de téléchargement douteux, les pirates comptent sur votre inattention pour infecter la machine.

Au final, votre bon sens bloque plus de menaces que n’importe quel pare-feu sophistiqué.

La gestion des mots de passe, un chantier permanent

Vous utilisez encore « 123456 » ou la date de naissance de votre chien partout ? C’est suicidaire. Avoir le même mot de passe pour tout, c’est littéralement donner les clés de votre maison, voiture et bureau au premier voleur venu.

Arrêtez de torturer votre mémoire, la seule option viable est un gestionnaire de mots de passe. Il fabrique et retient des codes complexes, uniques pour chaque compte. C’est un changement de vie radical pour votre sécurité.

Et par pitié, activez la double authentification partout où c’est possible, c’est non négociable.

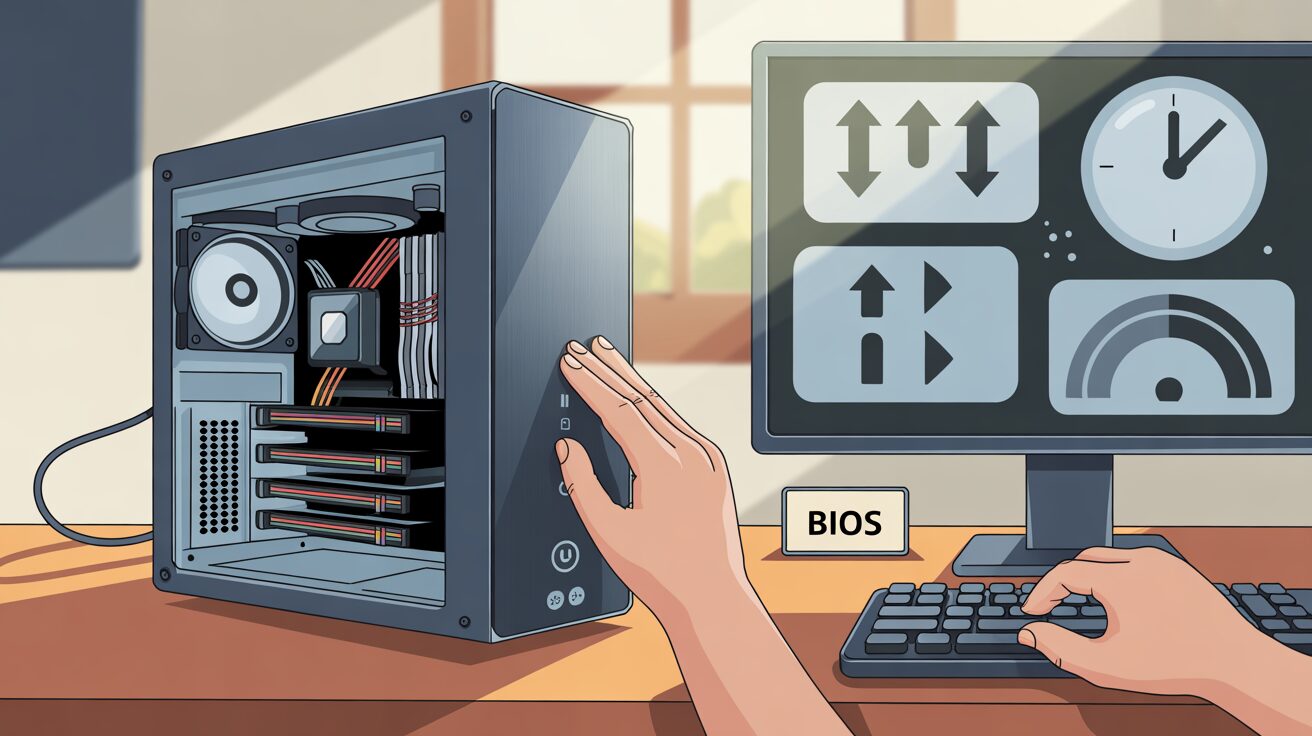

Mises à jour et sauvegardes : les deux piliers de la résilience

Repousser cette notification de mise à jour système est une erreur classique mais grave. Pourtant, ignorer ces correctifs revient à laisser la porte de derrière grande ouverte aux failles de sécurité déjà connues et exploitées par les pirates.

Imaginez tout perdre demain. Faites des sauvegardes régulières sur un disque déconnecté ou un cloud sécurisé type Oodrive. Face à un rançongiciel qui chiffre tout, c’est votre unique ticket de sortie pour ne pas payer de rançon.

Attention, une sauvegarde que l’on ne tente jamais de restaurer n’est qu’un faux espoir.

L’hygiène numérique au quotidien, c’est pas si compliqué

Pas besoin d’être ingénieur pour se protéger. Il suffit d’adopter une routine stricte mais simple pour éviter le pire.

Ce n’est pas de la magie, c’est de la discipline. Ces petits gestes, accumulés jour après jour, bâtissent une forteresse numérique quasi imprenable autour de votre vie privée. Vous devenez une cible trop compliquée à atteindre.

Ma checklist personnelle pour une bonne hygiène numérique :

- Réfléchir avant de cliquer. Toujours.

- Utiliser un gestionnaire de mots de passe et l’authentification forte.

- Appliquer les mises à jour système et logicielles sans tarder.

- Sauvegarder ses données importantes à au moins deux endroits différents.

- Sécuriser sa connexion avec un VPN sur les réseaux publics.

Opter pour des solutions françaises comme Intego ou Oodrive dépasse le simple patriotisme : c’est un choix stratégique pour votre souveraineté numérique. Toutefois, la technologie ne fait pas tout. Votre vigilance reste le rempart ultime. Associez ces outils d’excellence à une hygiène numérique rigoureuse pour une protection sans faille.

![Utiliser un VPN : sécurité et astuces [Indispensable]](https://www.cyberseven.fr/wp-content/uploads/2026/01/1768910330271-3sq4z.jpg)